説明機能仕様ダウンロード画像使い方

あらゆる種類のファイルに対応しているパスワードリカバリソフト

ZIP や オフィスドキュメントなどのファイルまたは暗号化ファイルのパスワード、スマートフォンのバックアップデータのパスワード、クラウドデータのパスワード、パスワードマネージャなどのアプリケーションや Web サイトのパスワードを解析することができるパスワードリカバリソフト。

Passware Kit Forensic の概要

Passware Kit Forensic は、コンピュータ上のあらゆるパスワードや暗号化で保護されたファイルを検知し、それらを復号する、コンピュータフォレンジックにおける優れたパスワードリカバリソフトウェアです。

Passware Kit Forensic の機能

Passware Kit Forensic の主な機能と概要です。

| 機能 | 概要 |

|---|---|

| メイン機能 | パスワードの解析 |

| ファイル | MS Office, PDF, Zip, RAR, QuickBooks, FileMaker, Lotus Notes, Bitcoin wallets, Apple iTunes Backup などの 280 種類以上 |

| 暗号化ファイル | FileVault2 / TrueCrypt / VeraCrypt / BitLocker など |

| モバイル & クラウドサービス | iPhone バックアップ / Windows Phone Image / Apple iCloud / MS OneDrive / iCloud Keychain / Android バックアップ / Android Image / Dropbox |

| インターネット & ネットワーク | MS Outlook アカウント / Outlook Express アカウント / ネットワーク接続アカウント(Wi-Fi など) / Web サイトのパスワード |

| Windows | Windows パスワード(CD / USB / フォルダ) |

| パスワードマネージャ | 1Password / LastPass / Keepass / Mac OS Keychain / Mac OS System Keychain |

あらゆる種類のパスワードを解析できます

Passware Kit Forensic は、さまざまな種類のファイル、Webサイト、Outlook やパスワードマネージャなどのアプリケーション、ネットワーク接続などのパスワードを解析して復元することができる強力なツールです。

辞書攻撃やブルートフォース攻撃といった複数の解析方法を使用してパスワードを検索します。

ウィザード形式を使用すると、必要なパスワードにつながる可能性のあるさまざまな条件と設定から絞り込んでパスワードを検索できます。

あらゆる状況で役に立つパスワードリカバリツール

Passware Kit Forensic は、さまざまな種類のファイルやクラウドサービス、アプリケーション、ネットワーク、インターネットのパスワードなどの、コンピューター上のすべてのパスワードで保護されたアイテムを復号化するソリューションです。ソフトウェアは 280 以上のファイルタイプに対応しており、バッチモードで動作します。

機能

高速な解析能力:

- 暗号化の復号キー、及びパスワードの解除を行うための、非常に高速なアルゴリズムや機能を搭載。コンピュータ上のあらゆる暗号化・パスワードで保護されたファイルを検知し、それらへ素早くアクセスするための解析を実施します。

280種類以上のファイルタイプに対応:

- Microsoft Office や PDF、Zip 等のファイルだけでなく、ユーザのログオンパスワード、ボリューム全体の暗号化の復号キー、スマートフォンなどのモバイルデバイスのバックアップデータのパスワードなどの解析にも対応。多様化するファイルタイプやデバイスに幅広く対応しています。

高速な解析を実現するためのデータ取得機能:

- Passware は、暗号化の復号キーやパスワードの解析の機能のみではありません。高速且つ効率的な解析を実現するために、物理メモリのデータを取得したり、クラウドサービス上のデータを取得するなど、目的に即したデータを取得すための機能も搭載しています。

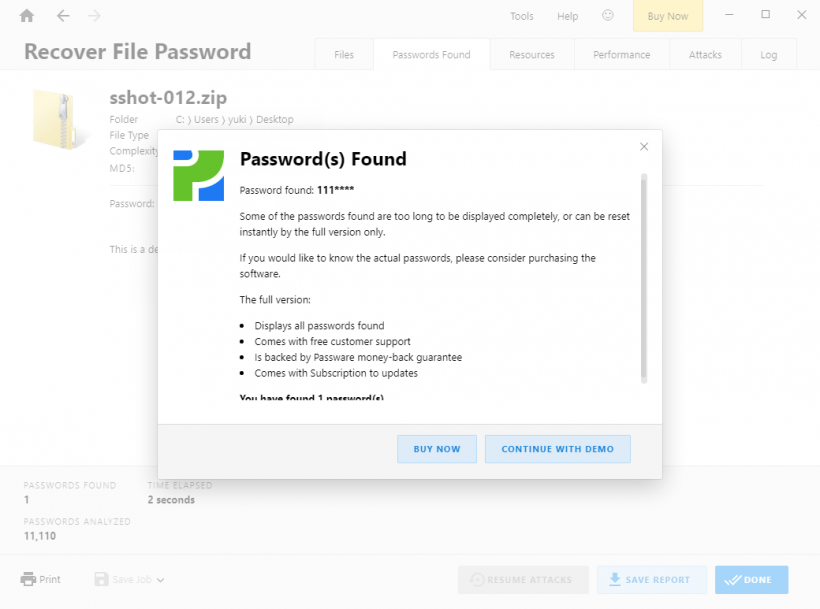

デモ版の機能制限:

- 解析時間はひとつの攻撃方法につき 1 分まで

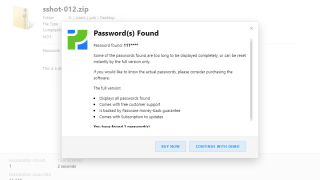

- パスワードを検出した場合、パスワードは一部隠して表示されます

仕様

価格:無料(デモ使用の場合)

動作環境:Windows 7|8|8.1|10|11

メーカー:Passware

使用言語:英語

最終更新日:

1か月前 (2026/04/02)

ダウンロード数:969

ダウンロード

使い方

インストール

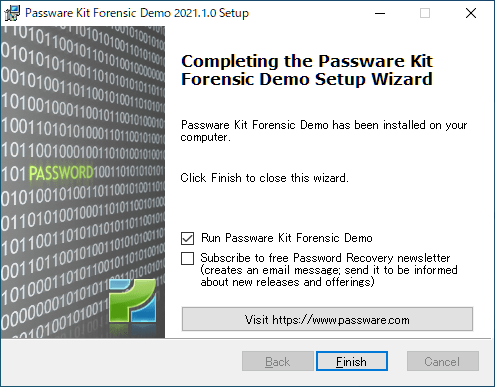

1.インストール方法

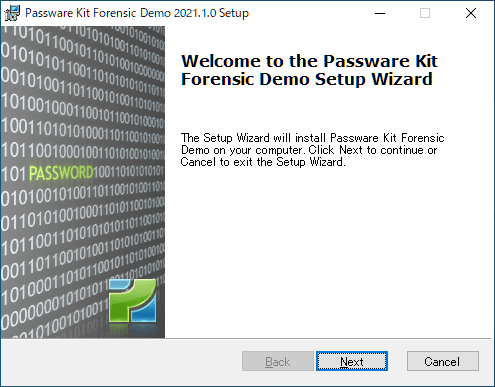

- インストーラを実行するとセットアップウィザードが開始します。[Next]をクリックします。

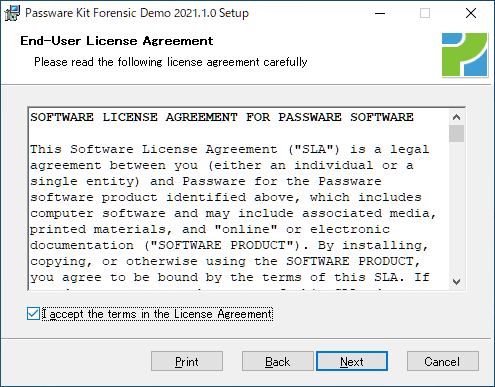

- 使用許諾契約書が表示されます。[Next]をクリックします。

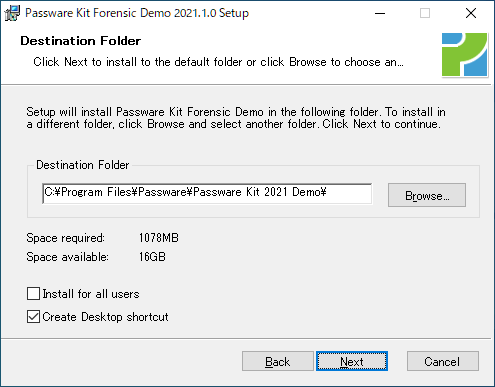

- インストール先を設定して[Next]をクリックします。

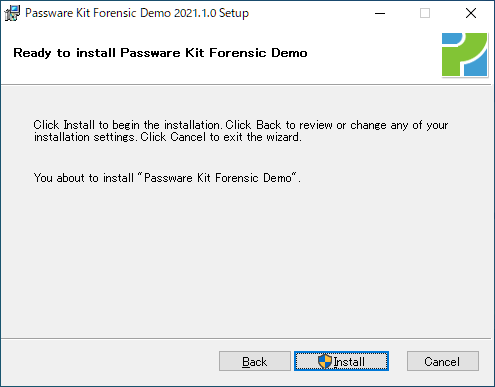

- [Install]をクリックしてインストールを開始します。

- インストールが完了しました。[Finish]をクリックしてセットアップウィザードを閉じます。

パスワードをリカバリする

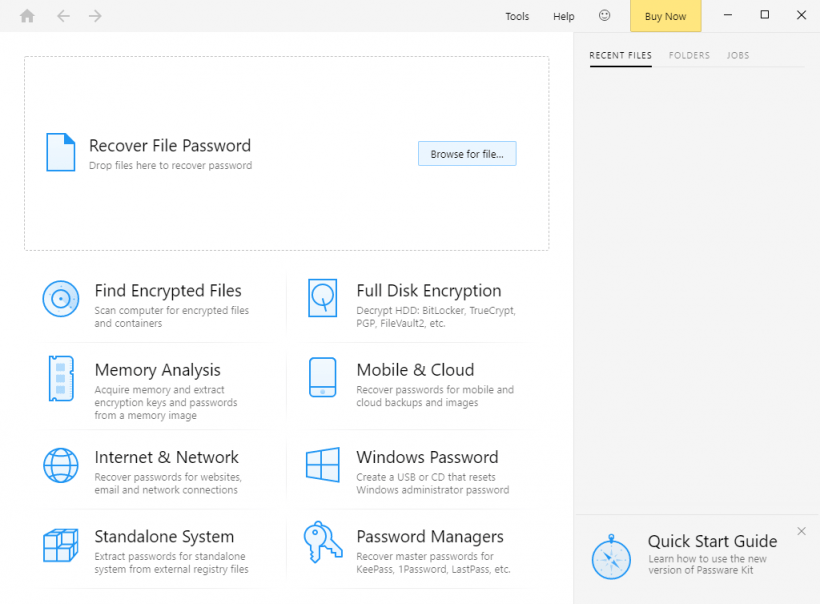

1.ファイルのパスワードを解析する場合(例:RAR ファイル)

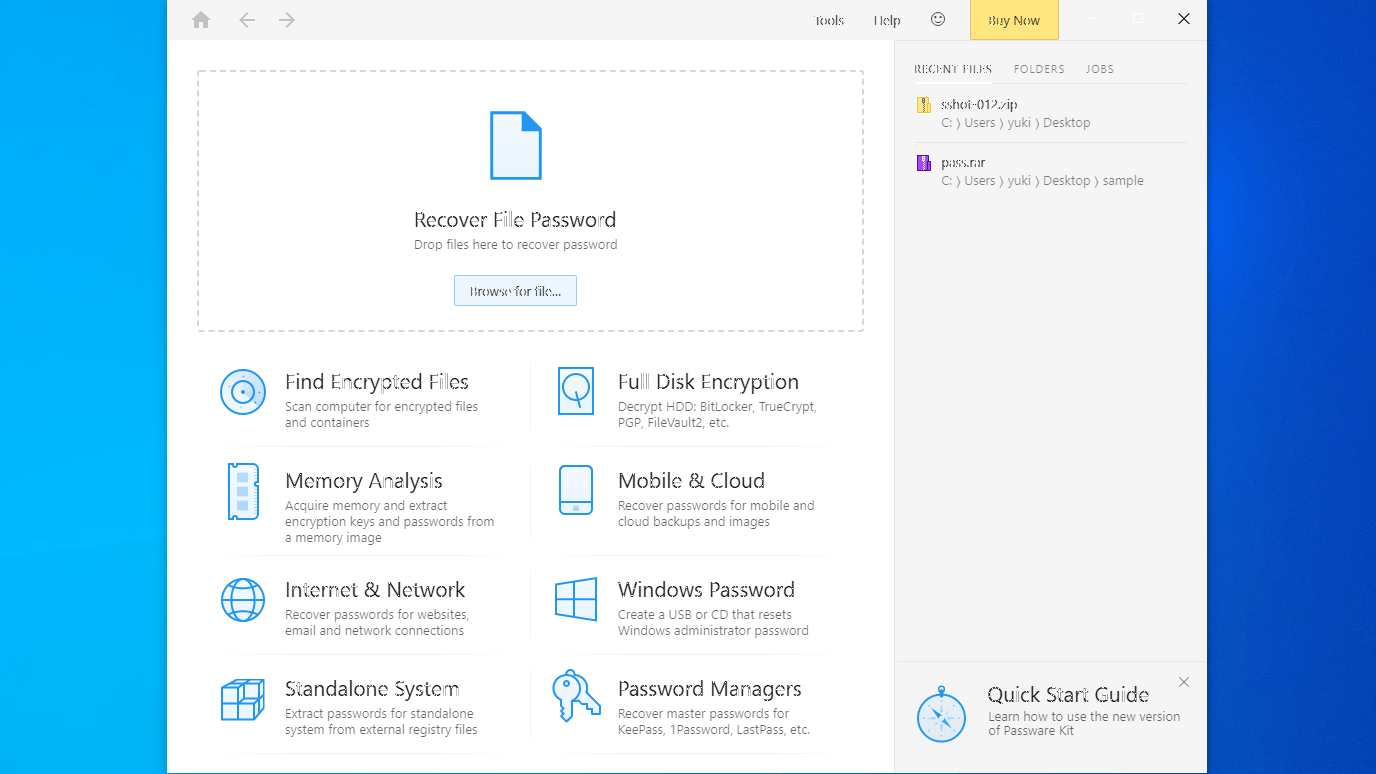

- Passware Kit Forensic を起動したら、リカバリしたいパスワードの種類を選択します。

- ファイルのパスワードをリカバリしたい場合は、上の[Browse for file…]をクリックしてファイルを選択します。

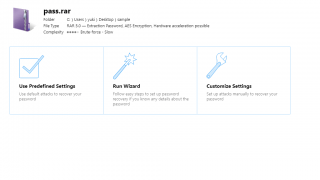

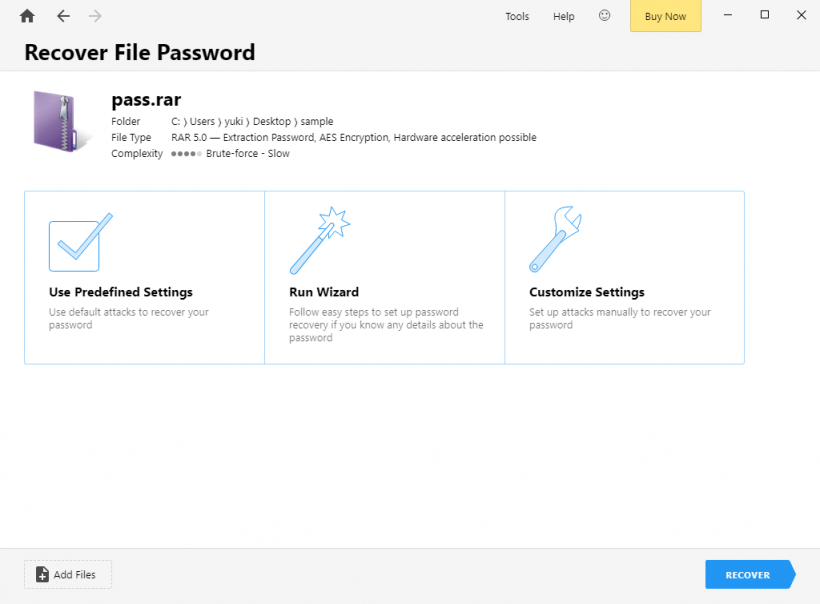

- パスワードの解析方法を 3 つから選択します。

・Use Predefined Settings:用意された設定を使用する

・Run Wizard:ウィザード形式で条件を設定する

・Customize Settings:カスタマイズする

・Run Wizard:ウィザード形式で条件を設定する

・Customize Settings:カスタマイズする

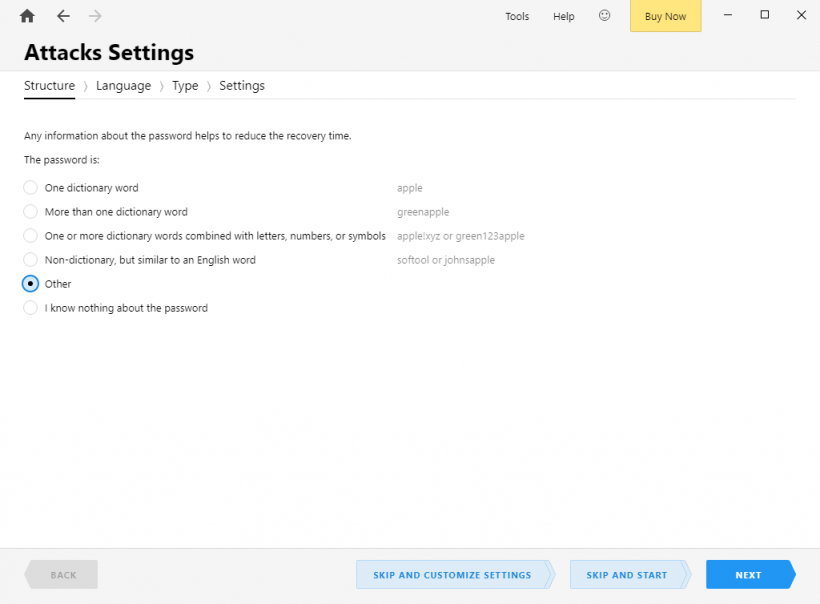

2.ウィザード形式でパスワード解析を行う場合

- ウィザード形式では、最初にパスワードにどのようなワードが使われているか聞かれるので、選択して[Next]をクリックします。例では「Other:そのほか」を選択しました。

・One dictionary word:「apple」のようなひとつの単語

・More than one dictionary word:「greenapple」のような複数の単語

・One or more dictionary words combined with letters, numbers, or symbols: 「apple!xyz」「green123apple」のように、単語に文字、数字、記号を組み合わせたもの

・Non-dictionary, but similar to an English word:「softool」「johnsapple」のような、辞書に載っていないが、英語の単語に似ているもの

・Other:そのほか

・I know nothing about the password:パスワードが不明

・More than one dictionary word:「greenapple」のような複数の単語

・One or more dictionary words combined with letters, numbers, or symbols: 「apple!xyz」「green123apple」のように、単語に文字、数字、記号を組み合わせたもの

・Non-dictionary, but similar to an English word:「softool」「johnsapple」のような、辞書に載っていないが、英語の単語に似ているもの

・Other:そのほか

・I know nothing about the password:パスワードが不明

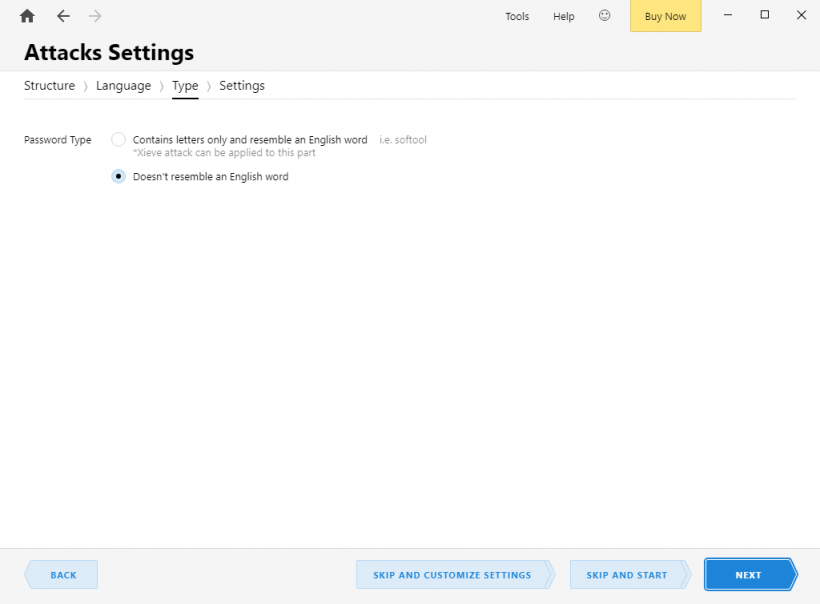

- 次は、英語の単語ににているかどうか聞かれます。選択して[Next]をクリックします。

- 例では「Doesn’t resemble an English word:英語の単語に似ていない」を選択しました。

・Contains letters only and resemble an English word:文字のみで英語に似ている

・Doesn’t resemble an English word:英語の単語に似ていない

・Doesn’t resemble an English word:英語の単語に似ていない

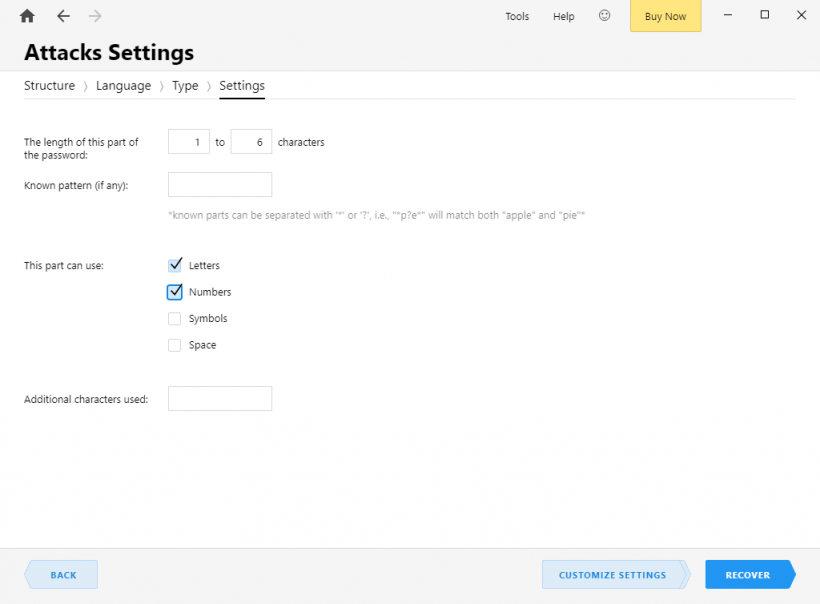

- パスワードの長さや使用されている文字セットが分かる場合、分かる範囲で選択します。

- 設定したら[RECOVER]ボタンをクリックしてリカバリを開始します。

・The length of this part of the password:パスワードの長さ

・Known pattern (if any):含まれている文字のパターンが分かる場合は入力します

・This part can use:使われている文字セット

・Additional characters used:使われているそのほかの文字

・Known pattern (if any):含まれている文字のパターンが分かる場合は入力します

・This part can use:使われている文字セット

・Additional characters used:使われているそのほかの文字

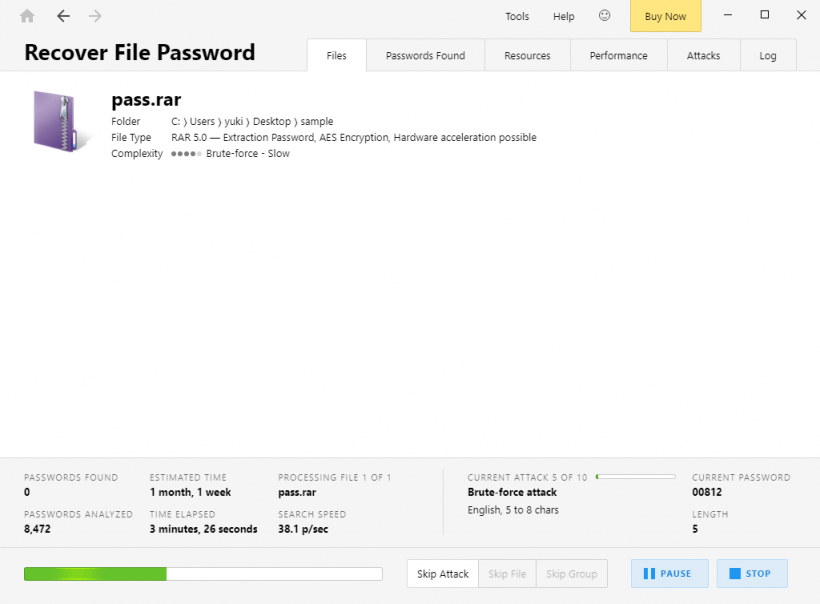

- リカバリ中の画面です。デモ版では、ひとつの攻撃方法に付き 1 分まで解析することができます。

- パスワードが見つかった場合、以下のような画面が表示されます。パスワードはすべて表示されません。