説明機能仕様ダウンロード画像使い方

高度なルートキットおよびマルウェア検出ツール

システムに潜んでいるルートキットおよびマルウェアを検出できる Windows 向けのマルウェア検出ツール。コンピュータ内に、隠されたプロセスやドライバ、難読化されたプロセスやそのほかの疑わしいプロセスがないかどうかを調べます。

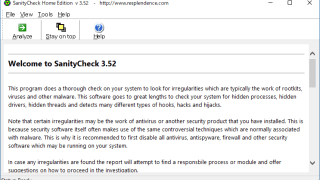

SanityCheck の概要

SanityCheck は、Windows 用の高度なルートキットおよびマルウェア検出ツールです。マルウェアまたはルートキットの可能性のある脅威や不規則性についてシステムを徹底的にスキャンします。

SanityCheck の機能

SanityCheck の主な機能です。

| 機能 | 概要 |

|---|---|

| メイン機能 | ルートキットおよびマルウェアを検出 |

| 機能詳細 | ・隠されたプロセスや疑わしいプロセスやドライバを検出 ・スキャン結果のレポートの表示 ・エキスパートモード:ドライバ、デバイス、プロセス、スレッド、カーネルオブジェクト、システムルーチンに関する豊富な情報を表示 |

ルートキットやマルウェアを検出します

SanityCheck は、特別なディープインベントリ技術を利用して、隠されたプロセスやなりすまし(偽装している)プロセス、隠されたスレッド、隠されたドライバ、ルートキットやマルウェアが仕掛けたフックやハッキングを検出するマルウェア検出ツールです。

見つかった詳細な説明を提供し、状況を解決またはさらに調査する方法についての提案を提供するわかりやすいレポートを提供します。

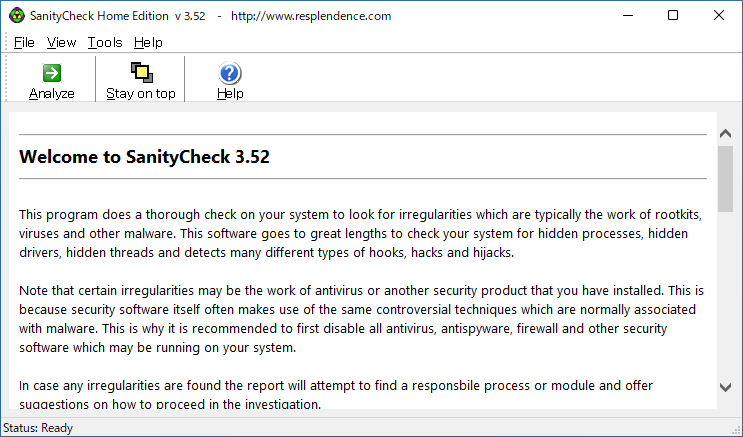

使い方はかんたんです

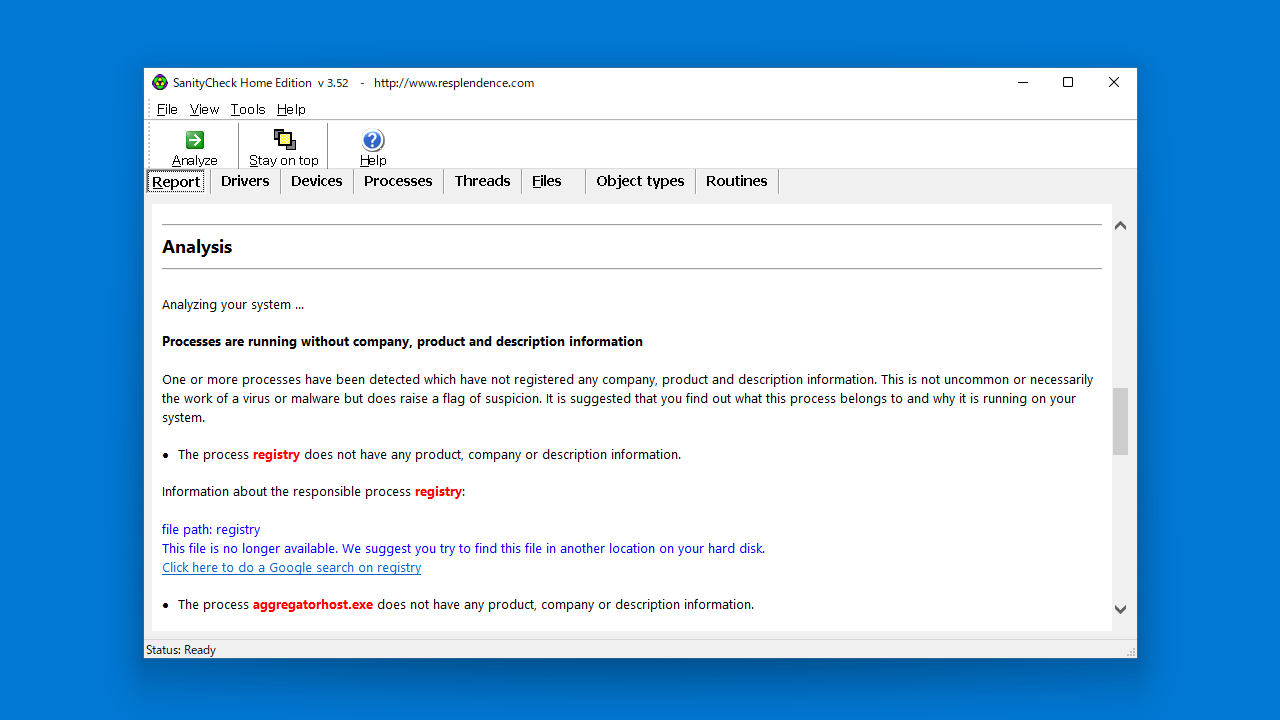

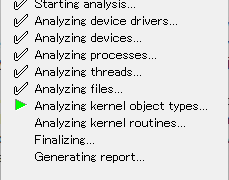

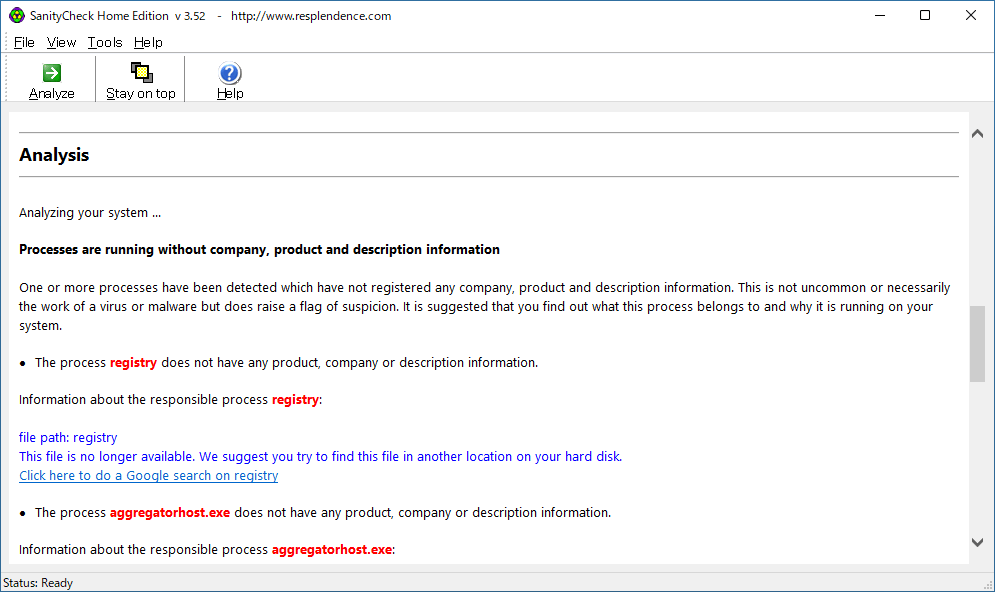

SanityCheck の使い方はかんたんで、「Analyze」ボタンをクリックするだけで、システムのドライバやプロセス、スレッドやファイルなどをスキャンできます。

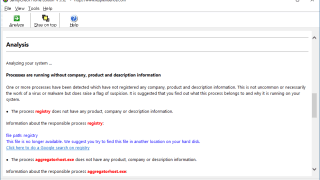

スキャンが完了すると、「製品、会社、説明情報がないプロセスが見つかりました。」といったように、どのようなプロセスやドライバが検出されたかが分析レポートに表示されます。

高度なルートキットおよびマルウェア検出ツール

SanityCheck は、システムに隠されて潜んでいるようなルートキットやマルウェアの可能性がある疑わしいプロセスやドライバを検出できるアプリケーションです。このツール自体に駆除を実行する機能はありませんが、その代わりに、分かりやすいスキャン結果のレポートをユーザーに提供します。

機能

- 特別なディープインベントリ技術を利用してシステムをスキャンします

- 隠されたプロセスを検出する

- 難読化されたプロセスを検出する

- 一般的なシステムプロセスとして表示しようとしているプロセスを検出します

- 明らかに欺瞞的な名前のプロセスを検出する

- 製品、会社、または説明情報のないプロセスを検出する

- プロセスとカーネルモジュールの署名とチェックサムを確認します

- SSDT フックを検出する

- インポートアドレステーブルフックの検出

- カーネルオブジェクトのコールアウトフックを検出する

- 隠されたドライバを検出する

- ハイジャックされたドライバーのエントリポイントを検出する

- わかりやすいレポート

- エキスパートモード:ドライバ、デバイス、プロセス、スレッド、カーネルオブジェクト、システムルーチンに関する豊富な情報を表示

使い方

インストール

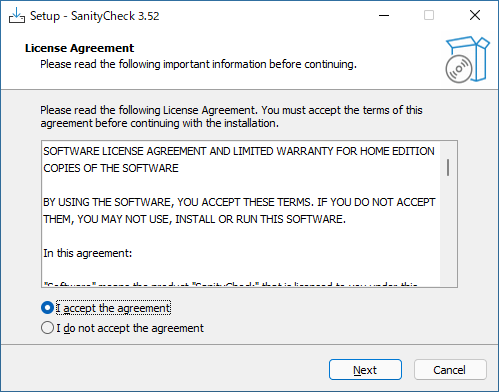

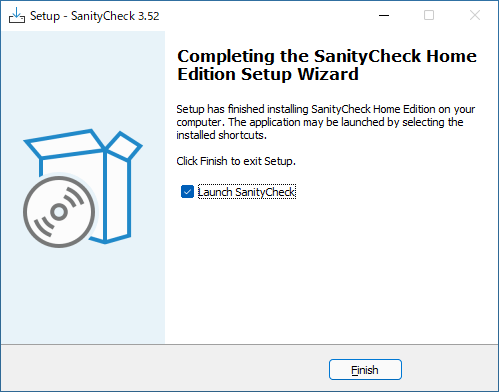

1.インストール方法

- インストーラを実行するとライセンスが表示されます。「I accept the agreement」を選択して[Next]をクリックします。

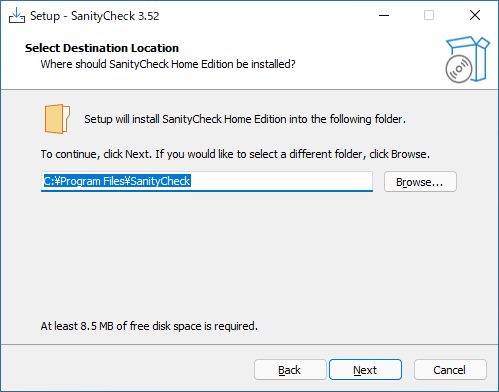

- インストール先を確認して[Next]をクリックします。

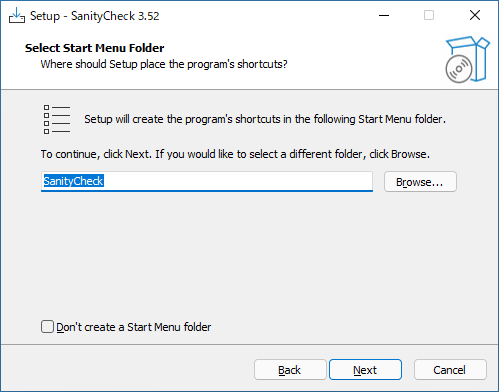

- スタートメニューに作成するショートカットの設定を確認して[Next]をクリックします。

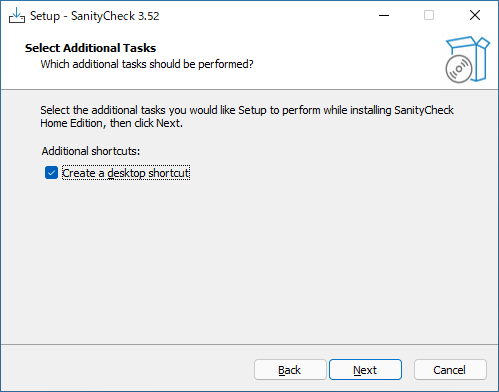

- 追加のタスクを設定して[Next]をクリックします。

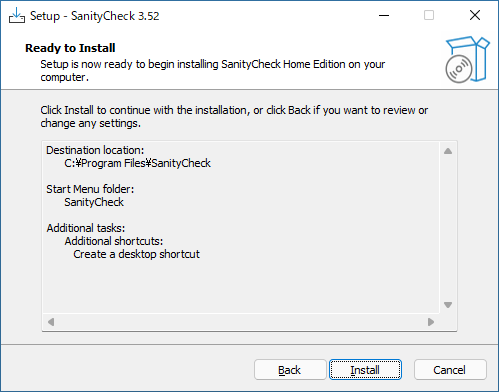

- インストールの準備ができました。[Install]をクリックしてインストールを開始します。

- インストールが完了しました。[Finish]をクリックしてセットアップウィザードを閉じます。

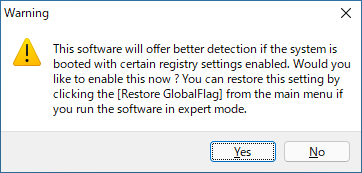

2.起動時の確認画面

- 初回起動時には、「ディープスキャンを行うことができる特定のレジストリ設定(GlobalFlag 設定)を有効にしますか?」といったメッセージが表示されます。有効にする場合は[Yes]をクリックします。

・有効にした場合はシステムの再起動が必要です。

基本的な使い方

1. 基本的な使い方

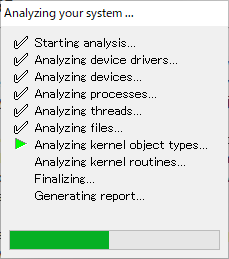

- ツールバーの[Analyze]ボタンをクリックすると、システムのスキャンが開始します。

- システムの各部分がスキャンされます。

- スキャンが完了すると、ページの下部の「Analysis」部分にスキャン結果が表示されます。

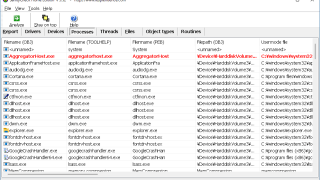

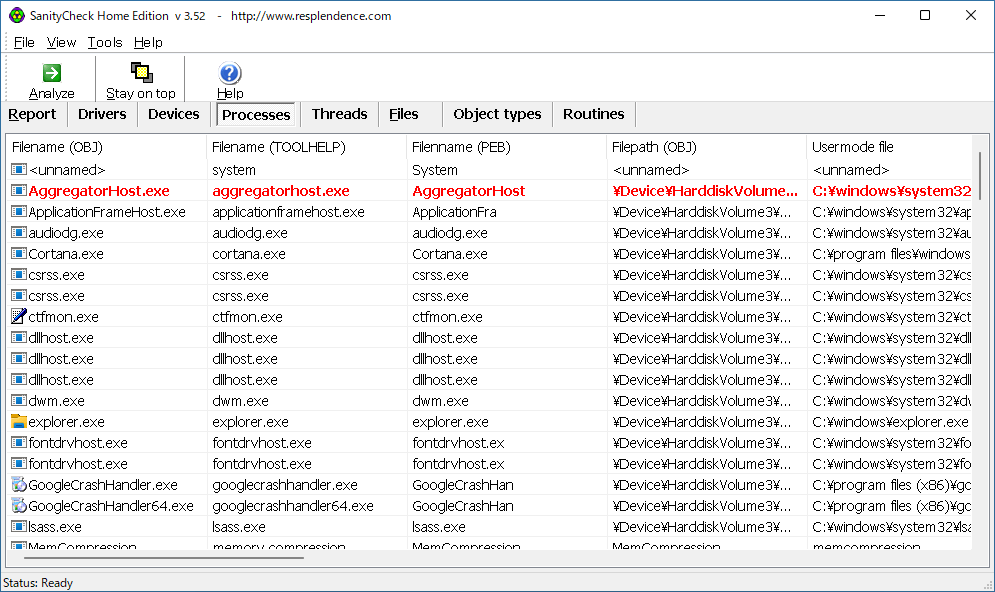

2.Expert Mode

- 「View」>「Expert mode」を有効にすると、ドライバ、デバイス、プロセス、スレッド、カーネルオブジェクト、システムルーチンに関する豊富な情報を表示できます。

SanityCheck は、ホームユーザーに限り無料で利用できます。