説明機能仕様ダウンロード画像使い方

ZIP ファイルのパスワードを解析して復元するソフト

ZIP ファイルのパスワードを解析してリカバリすることができる Windows 向けのフリーソフト。ZIP ファイルのパスワードを紛失したり、忘れてしまった場合に役に立ちます。

PicoZip Recovery Tool の概要

PicoZip Recovery Tool は、PicoZip、WinZip、PKZip などの圧縮ユーティリティによって作成されたパスワードで保護された Zip ファイルから、紛失または忘れたパスワードを回復するのに役立つ使いやすいプログラムです。

PicoZip Recovery Tool の機能

PicoZip Recovery Tool の主な機能と概要です。

| 機能 | 概要 |

|---|---|

| メイン機能 | ZIP パスワードの解析 |

| 機能詳細 | ・ブルートフォース攻撃 ・辞書攻撃 ・パスワードに使用されている文字セットの選択 ・パスワードの長さを指定 ・パスワードの開始文字を指定(分かる場合) |

ZIP ファイルのパスワードを復元できます

PicoZip Recovery Tool は、パスワード保護された ZIP ファイルのパスワードを解析するソフトウェアです。Zipcrypto / Zip 2.0暗号化アルゴリズムで暗号化された ZIP ファイルのパスワードを復元することができます。AES 暗号化には対応していません。

ブルートフォース攻撃および辞書攻撃でアタックすることができますが、辞書攻撃は英語の辞書しか付属していないので注意してください。

Windows Update を実行したくない場合に役に立ちます

PicoZip Recovery Tool は、あらゆる方法で ZIP ファイルのパスワードを検索して復元することができるフリーソフトです。ZIP ファイルのパスワードが分からなかったり、見つからない場合に役に立ちます。

機能

- ZIP パスワードの解析

- シンプルで直感的なユーザーインターフェイス

- Zip アーカイブと自己解凍型 Zip アーカイブをサポートします。

- ブルートフォース攻撃と辞書攻撃の回復方法を提供します

- リカバリジョブを一時停止および再開できます

仕様

価格:無料

動作環境:Windows Vista|7|8|8.1|10|11

メーカー:Softchitect

使用言語:英語

最終更新日:

1年前 (2024/12/01)

ダウンロード数:632

使い方

インストール

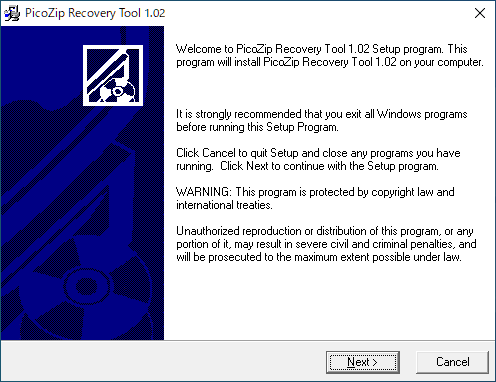

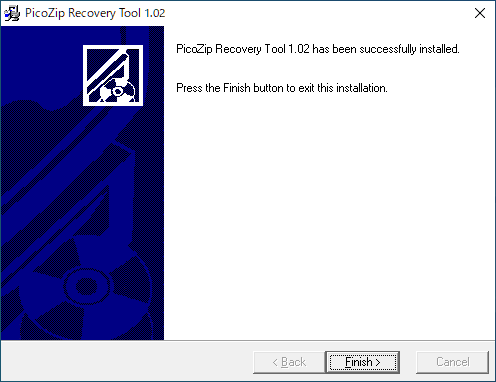

1.インストールする

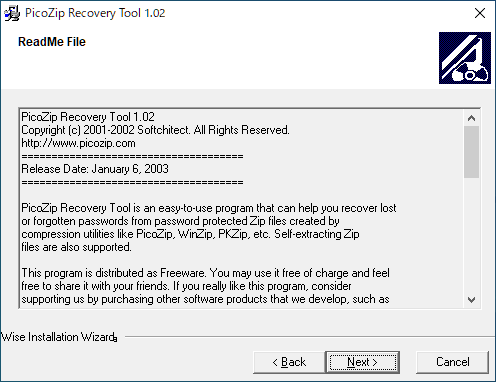

- インストーラを実行するとセットアップウィザードが起動します。[Next]をクリックします。

- ReadMe が表示されます。[Next]をクリックします。

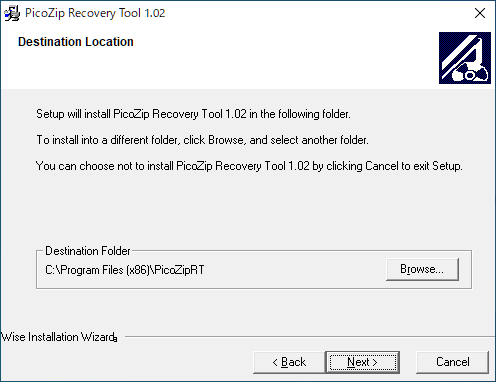

- インストール先を設定して[Next]をクリックします。

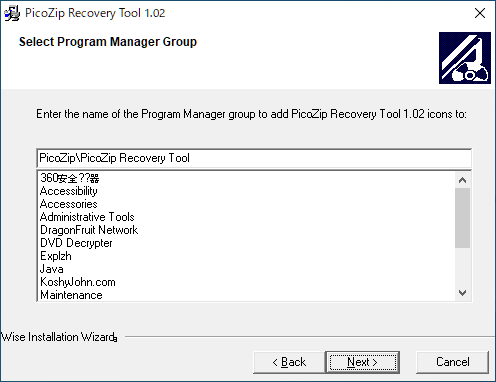

- スタートメニューに作成するショートカットの設定を確認または変更し、[Next]をクリックします。

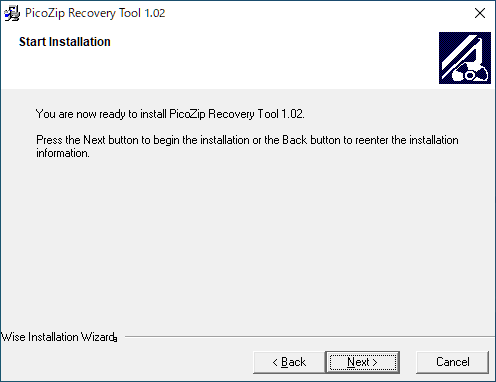

- [Next]をクリックしてインストールを開始します。

- インストールが完了しました。[Finish]をクリックしてセットアップウィザードを閉じます。

基本的な使い方

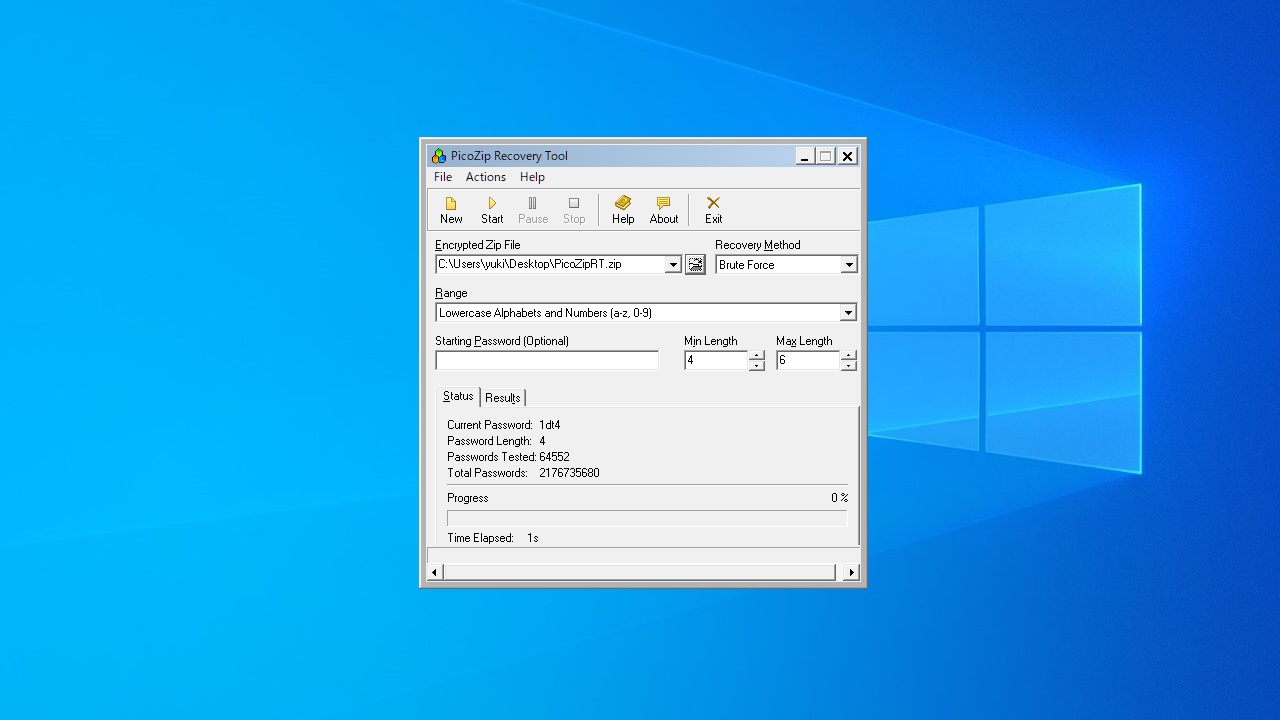

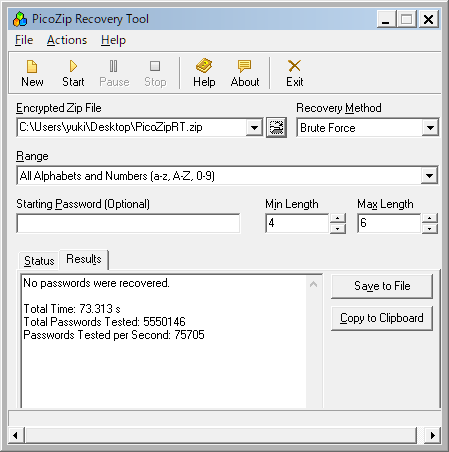

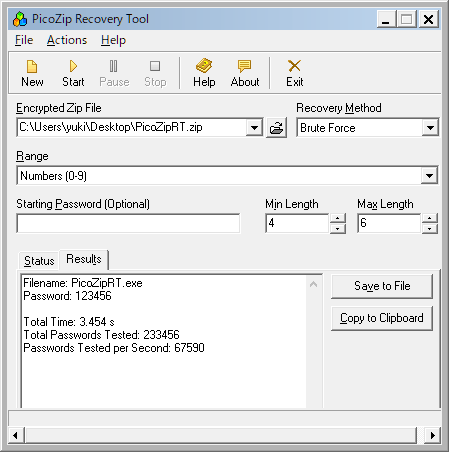

1.ZIP ファイルのパスワードを解析する

- 「Encrypted Zip File」の右のボタンをクリックして、ZIP ファイルを選択します。

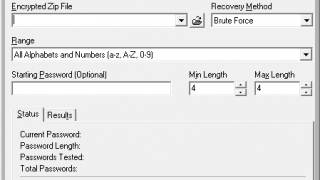

- 「Recovery Method」で、攻撃方法を選択します(Brute Force:総当たり攻撃/Dictionary:辞書攻撃)。

- 「Range」で、パスワードに使用されている文字セットを選択します。

- パスワードの開始文字が分かる場合は「Starting Password」に入力します。

- 「Min Length / Max Length」でパスワードの長さを指定します。

- ツールバーの「Start」ボタンをクリックして解析を開始します。

・辞書攻撃を選択した場合は「C:\Program Files (x86)\PicoZipRT\Dictionary\english.txt」ファイルを選択します。

Range:

・Numbers (0-9):数字

・Lowercase Alphabets (a-z):アルファベット小文字

・Lowercase Alphabets and Numbers (a-z, 0-9):アルファベット小文字と数字

・Uppercase Alphabets (AZ) :アルファベット大文字

・Uppercase Alphabets and Numbers (A-Z, 0-9) :アルファベット大文字と数字

・All Alphabets (a-z, A-Z):すべてのアルファベット文字

・All Alphabets and Numbers (a-z. AZ, 0-9) :すべてのアルファベット文字と数字

・All ASCII Characters:ASCII 文字

・Only Non Alphanumeric Characters:英数字以外の文字のみ

・Numbers (0-9):数字

・Lowercase Alphabets (a-z):アルファベット小文字

・Lowercase Alphabets and Numbers (a-z, 0-9):アルファベット小文字と数字

・Uppercase Alphabets (AZ) :アルファベット大文字

・Uppercase Alphabets and Numbers (A-Z, 0-9) :アルファベット大文字と数字

・All Alphabets (a-z, A-Z):すべてのアルファベット文字

・All Alphabets and Numbers (a-z. AZ, 0-9) :すべてのアルファベット文字と数字

・All ASCII Characters:ASCII 文字

・Only Non Alphanumeric Characters:英数字以外の文字のみ

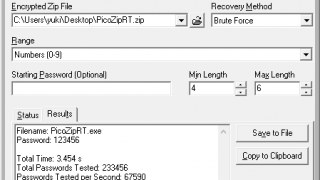

- パスワードが見つかると、「Password: 」部分にパスワードが表示されます。