説明機能仕様ダウンロード画像使い方

悪意のあるファイル(マルウェア)を特定して安全に削除できるシステム診断ソフト

未知のマルウェアやルートキットなどの脅威を検出して駆除することができる、Windows 向けのマルウェア対策アプリ。実行中のプロセスやサービス、アクティブなインターネット接続などのシステムの状態を表示して、疑わしいものを見つけることもできます。

Adlice Diag の概要

Adlice Diag は、コンピュータを診断して未知の脅威を検出し、削除することができるアプリケーションです。

Adlice Diag の機能

Adlice Diag で利用できる主な機能です。

| 機能 | 概要 |

|---|---|

| メイン機能 | システムの診断/マルウェア対策 |

| 機能詳細 | ・マルウェアのスキャンと削除 |

| オプション機能 | ・システム情報(OS、CPU、メモリ、ディスク)の表示 ・実行中のプロセスの一覧の表示 ・サービスの一覧の表示 ・アクティブなインターネット接続の一覧を表示 |

マルウェアやルートキットをシステムから駆除できます

Adlice Diag は、システム内に存在するマルウェアやルートキットを検出して駆除できるマルウェア対策アプリです。

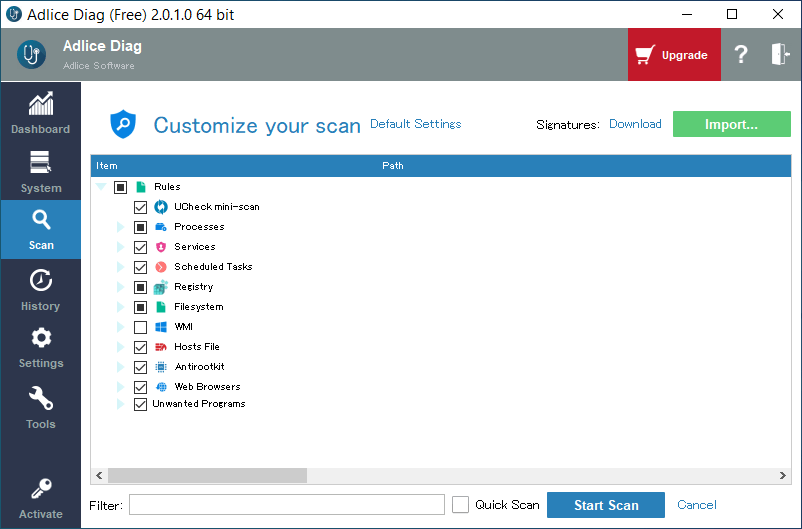

システムのプロセスやサービス、タスクスケジューラ、レジストリ、ファイルシステム、Hosts ファイル、Web ブラウザなどの個所をスキャンして、未知のものを含むマルウェアを検出して削除することができます。

システムやネットワークを監視できます

Adlice Diag には、システムの現在の状態を監視できる機能があります。

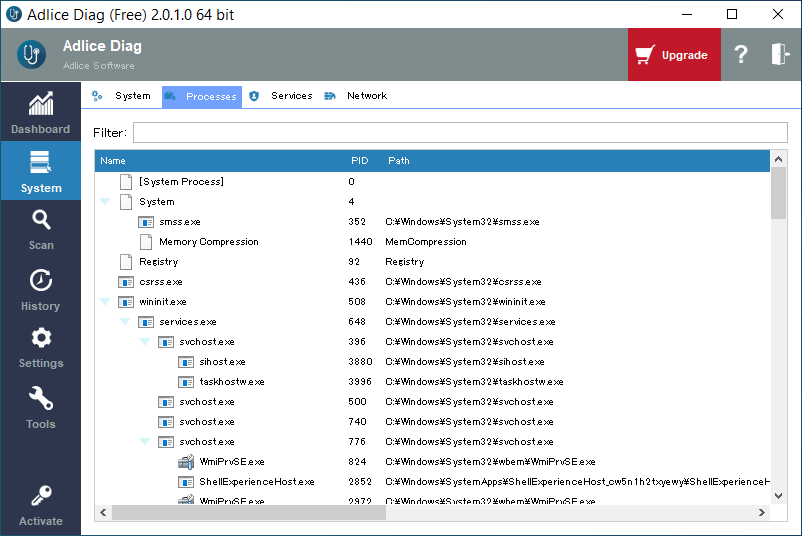

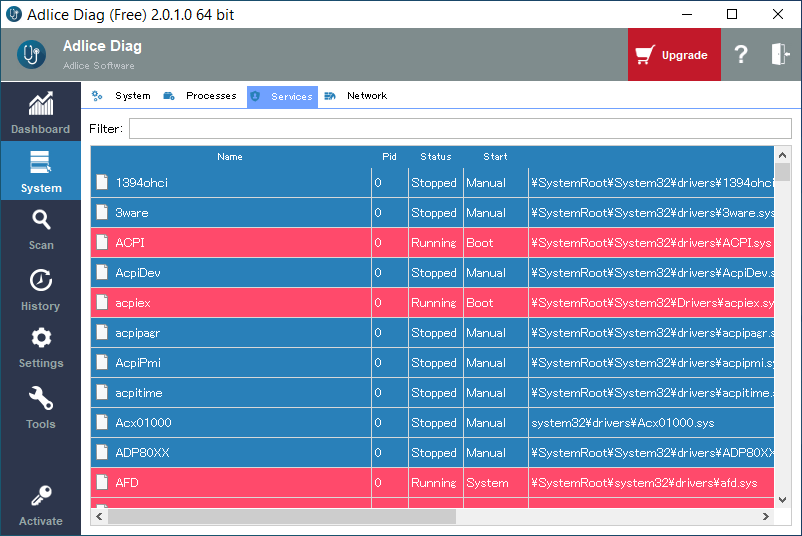

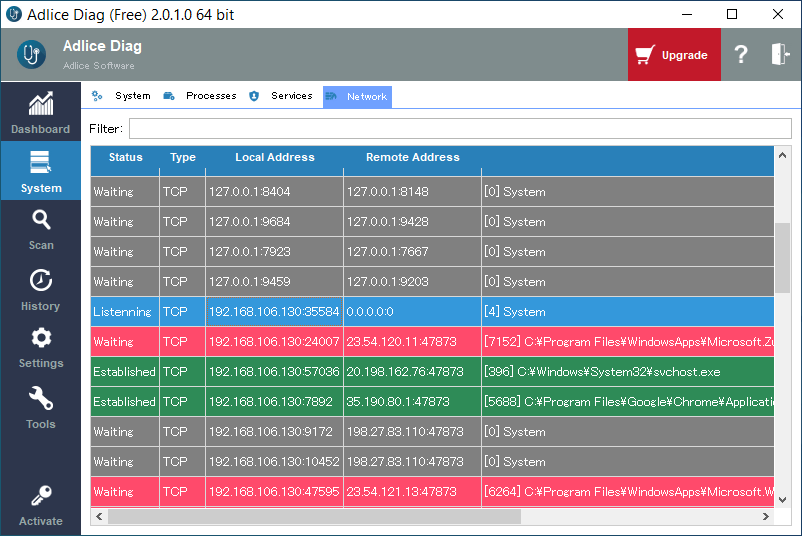

「Processes」では、実行中のすべてのプロセスを表示し、不要なまたは疑わしいプロセスを停止できます。「Services」にはすべてのサービスが一覧表示され、選択したサービスを停止または開始できます。「Network」では、リアルタイムのアクティブなインターネット接続の詳細を確認できます。

包括的なマルウェア対策アプリ

Adlice Diag は、PC 内のマルウェアを検出して削除したり、PC のプロセス/サービス/ネットワークの状態を確認して制御できるアプリケーションです。このアプリは、PC がマルウェアに感染している疑いがあり、感染を特定して処置を行いたい場合に役に立ちます。

機能

- マルウェアのスキャンと削除

- アンチルートキット スキャン

- システム情報(OS、CPU、メモリ、ディスク)の表示

- 実行中のプロセスの一覧の表示

- サービスの一覧の表示

- アクティブなインターネット接続の一覧を表示

無料版で制限されている機能:

- ツール(Hosts ファイルエディタ)

- サポート

仕様

価格:無料

動作環境:Windows 7|8|8.1|10|11

メーカー:Adlice Software

使用言語:英語ほか

最終更新日:

5年前 (2021/08/05)

ダウンロード数:1501

ダウンロード

使い方

インストール

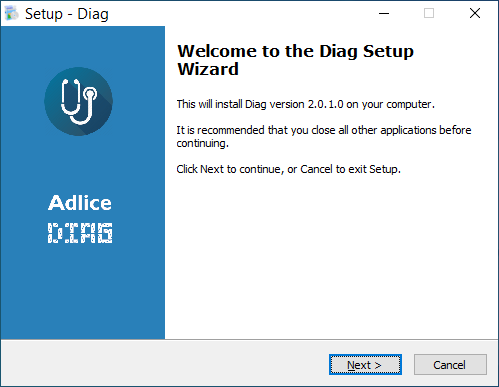

1.インストール方法

- インストーラを実行するとセットアップウィザードが開始します。[Next]をクリックします。

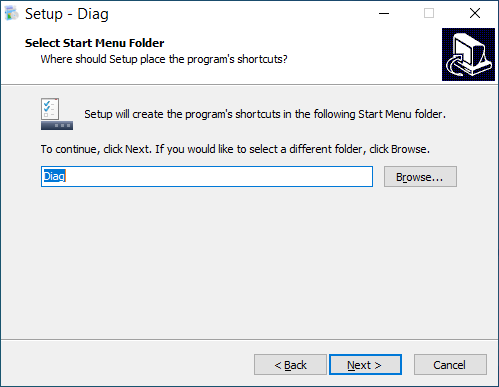

- スタートメニューに作成するショートカットの設定を確認して[Next]をクリックします。

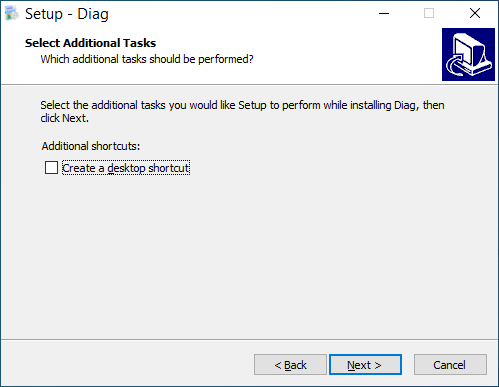

- 追加のタスク(デスクトップアイコンの作成)を選択して[Next]をクリックします。

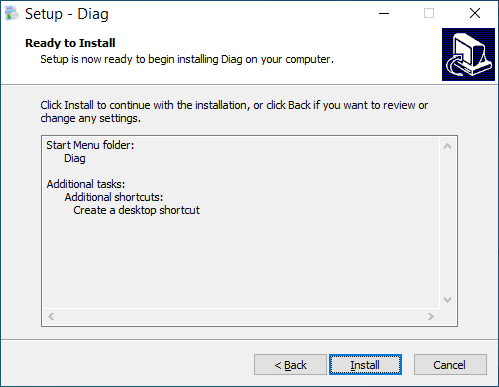

- インストールの準備ができました。[Install]をクリックしてインストールを開始します。

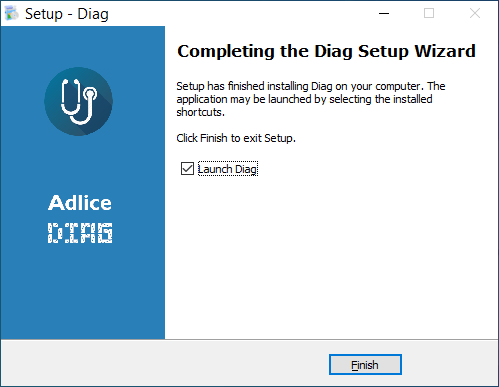

- インストールが完了しました。[Finish]をクリックしてセットアップウィザードを閉じます。

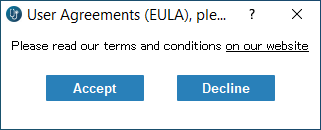

- EULA(使用許諾契約書)が Web ブラウザで表示されるので、[Accept]をクリックします。

脅威をスキャンして駆除する

1.脅威をスキャンして駆除する

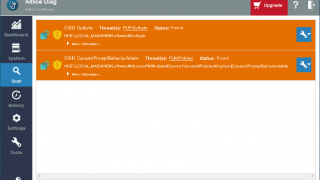

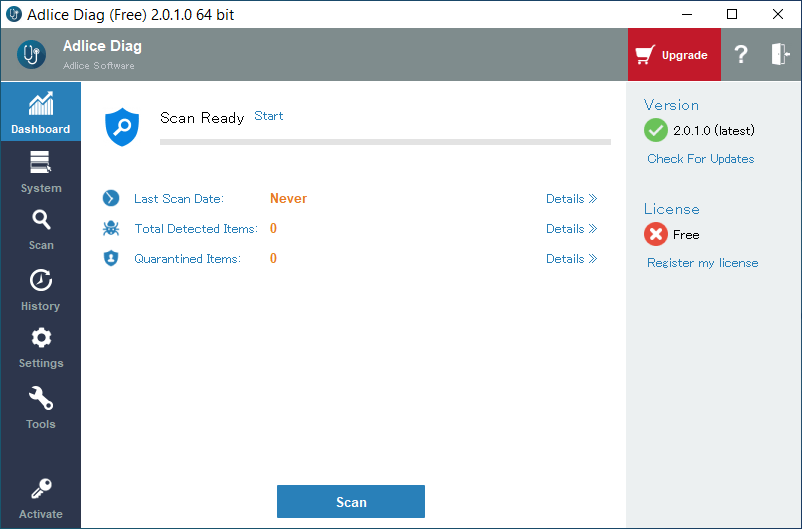

- Adlice Diag を起動したら「Dashboard」ページを開き、[Scan]ボタンをクリックします。

- スキャンする箇所を選択して[Start Scan]ボタンをクリックします。

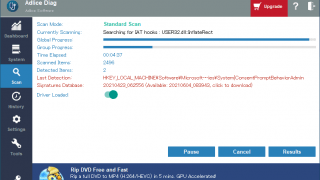

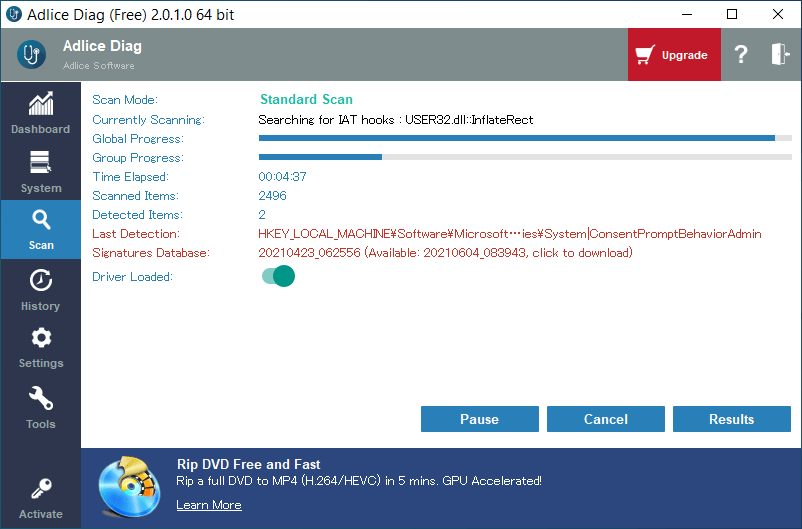

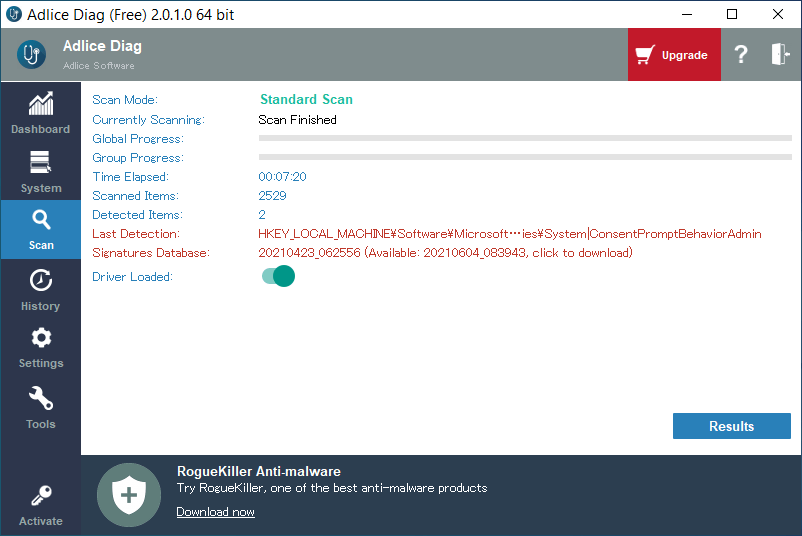

- スキャンが開始します。

- スキャンが完了しました。「Detected Items」に検出されたアイテムの数が表示されます。

- [Results]をクリックして結果を確認します。

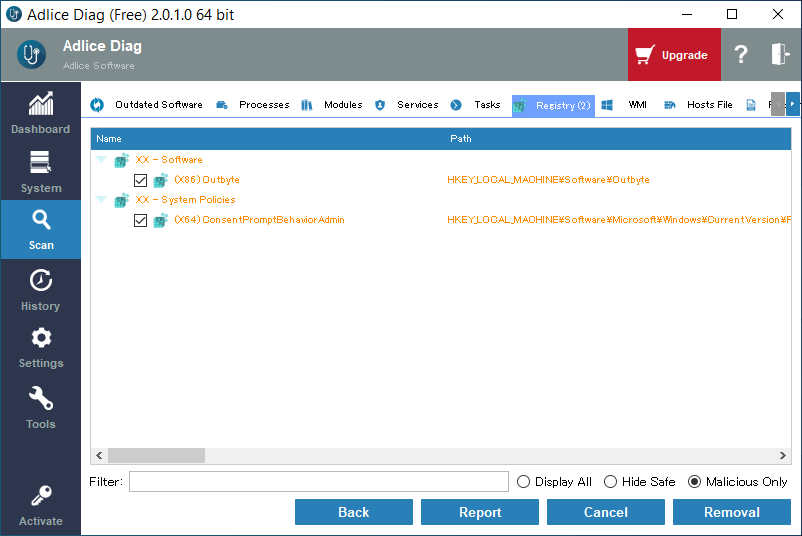

- レジストリから 2 個のオブジェクトが検出されました。右下の「Malicious Only」を選択すると検出された今日いう飲むを表示できます。

- [Removal]ボタンをクリックして駆除を開始します。

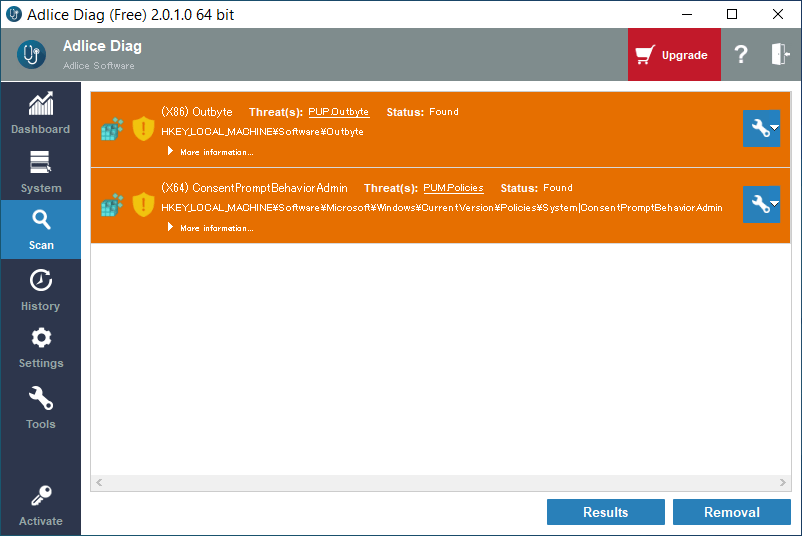

- 検出されたオブジェクトの詳細が表示されたら、右下の[Removal]をクリックします。

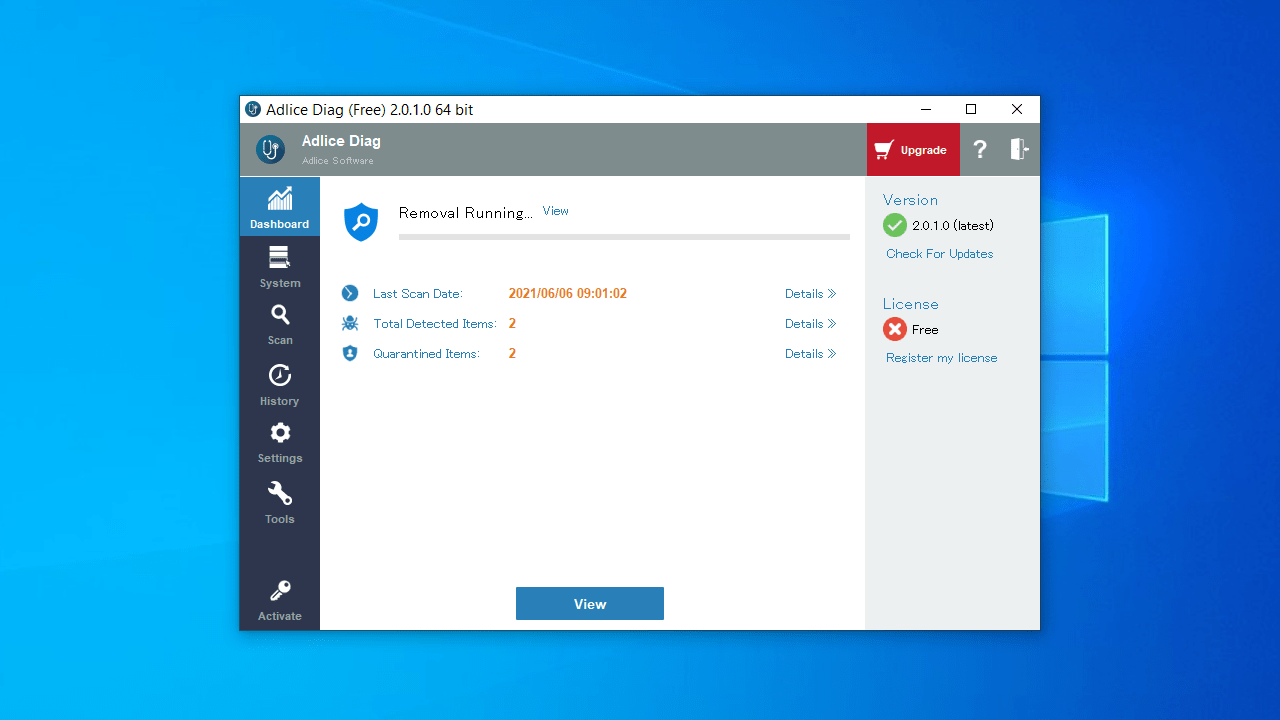

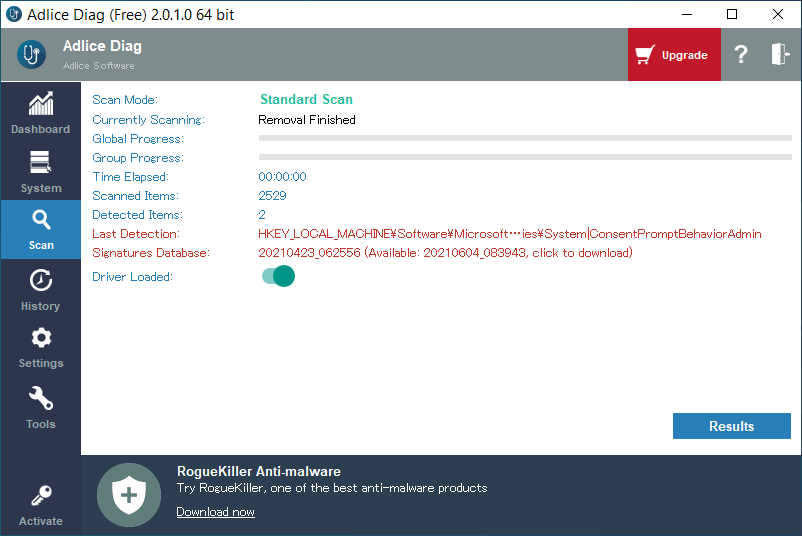

- 駆除が完了しました。

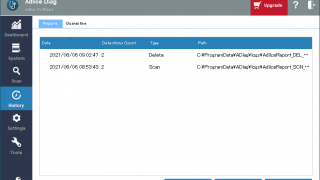

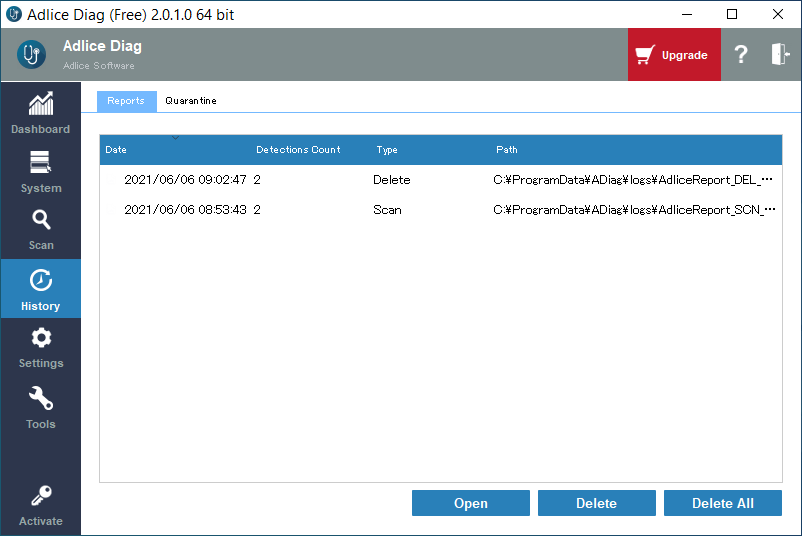

2.スキャンの履歴を確認する

- 「History」の「Report」タブでは、スキャンおよび駆除の履歴が表示されます。

- 「Quarantine」タブでは、駆除したアイテムの確認と削除と復元ができます。

そのほかの機能

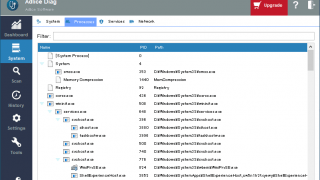

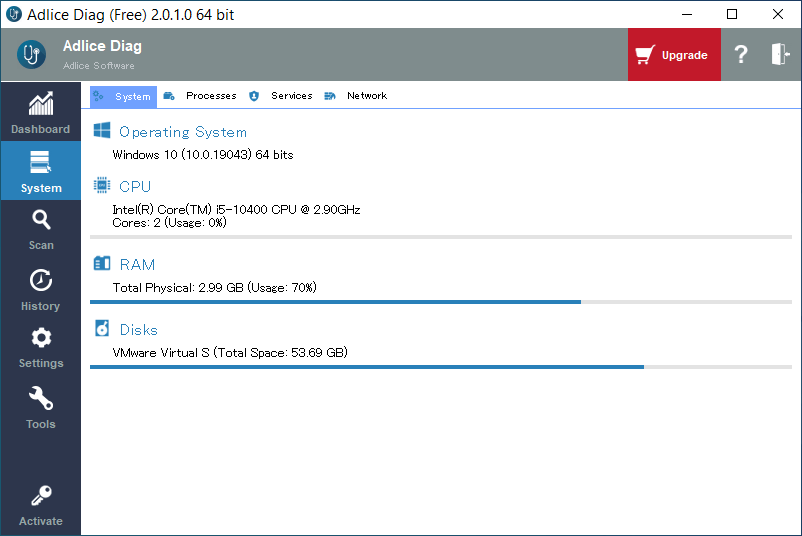

1.System

- 「System」ページの「System」では、システムの OS、CPU、メモリ、ディスクの情報を確認できます。

- 「Processes」には、実行中のプロセスの一覧が表示されます。選択したプロセスを終了することができます。

- 「Services」では、サービスの一覧が表示されます。右クリックメニューからサービスの停止や開始ができます。

- 「Network」では、現在のアクティブなインターネット接続の詳細が表示されます。

Adlice Diag は、個人的な使用に限り無料で使用できます。会社で使用する場合は購入が必要です。