マルウェアの感染の検出、分析、インシデントへの対応に役立つツール

コンピューターで実行中のプロセスをスキャンしてマルウェアを検出および分析することができる、Windows 向けのコマンドラインツール。マルウェアの感染の疑いがある場合、感染したプロセスからコードをダンプして、レポートとともに保存できます。

PE-sieve の概要

PE-sieve は、特定のプロセスをスキャンして、プロセス内の潜在的に悪意のあるインプラントやパッチを検索するコマンドラインツールです。マルウェアの疑いがあるものが検出された場合、変更された/疑わしい PE を JSON 形式のレポートとともにダンプし、詳細を表示します。

PE-sieve の機能

PE-sieve の主な機能です。

| 機能 | 概要 |

|---|---|

| メイン機能 | マルウェアの感染を分析 |

| 機能詳細 | ・特定のプロセスをスキャン ・交換/注入(インジェクト)された PE を認識してダンプ ・シェルコードを認識してダンプ ・フック、およびそのほかのメモリ内パッチを認識してダンプ |

プロセスをスキャンして悪意のあるコードをダンプできます

PE-sieve は、コンピュータで実行中の特定のプロセスをスキャンして、潜在的に悪意のあるさまざまな埋め込み(置換または埋め込まれた PE、シェルコード、フック、メモリ内パッチ)を認識してダンプすることができる Windows コマンドラインツールです。

システムのマルウェアの感染を見つけたり、分析したり、インシデントへの対応が必要な場合に役に立ちます。

対象プロセスの PID を指定するだけでスキャンできます

PE-sieve は、マルウェアの感染かどうかを分析するための素材をユーザーに提供し、詳細を検討するために役に立つツールです。

使い方はそれほど難しくなく、基本的なコマンドラインの知識があれば OK です。スキャンしたいプロセスの「PID(プロセス ID)」を指定してスキャンするとスキャン結果が表示され、感染の疑いがある場合はファイルがダンプされて JSON 形式のレポートが保存されます。

マルウェアの分析に役に立ちます

PE-sieve は、実行中のプロセスのコードの埋め込みを検出することができる、マルウェアの感染の分析に役に立つツールです。プロセス内のあらゆる種類のフック、ホットパッチ、変更を検出できますが、このような変更がすべて悪意のあるものとは限りません。

実行中のすべてのプロセスをスキャンしたい場合は「Hollows_Hunter」を使うことをおすすめします。

機能

- プロセスをスキャンしてプロセス内の潜在的に悪意のあるインプラントやパッチを検索

- 変更された/疑わしい PE を JSON 形式のレポートとともにダンプ

- 検出されたインジケータの詳細を表示

- 交換/注入(インジェクト)された PE を認識してダンプ

- シェルコードを認識してダンプ

- フック、およびそのほかのメモリ内パッチを認識してダンプ

- インラインフック、Process Hollowing(プロセスハロウイング)、Process Doppelgänging(プロセスドッペルギャンギング)、Reflective DLL Injection などを検出

システム要件:

- Windows XP 以降のバージョン

仕様

使い方

インストール

1.インストール方法

- PE-sieve はインストール不要で使用できます(コマンドラインアプリケーションです)。

基本的な使い方

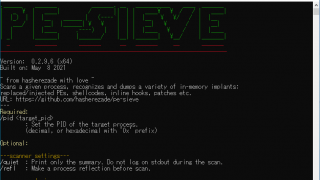

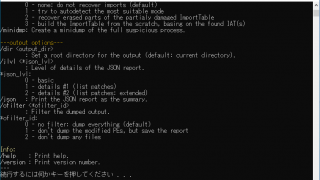

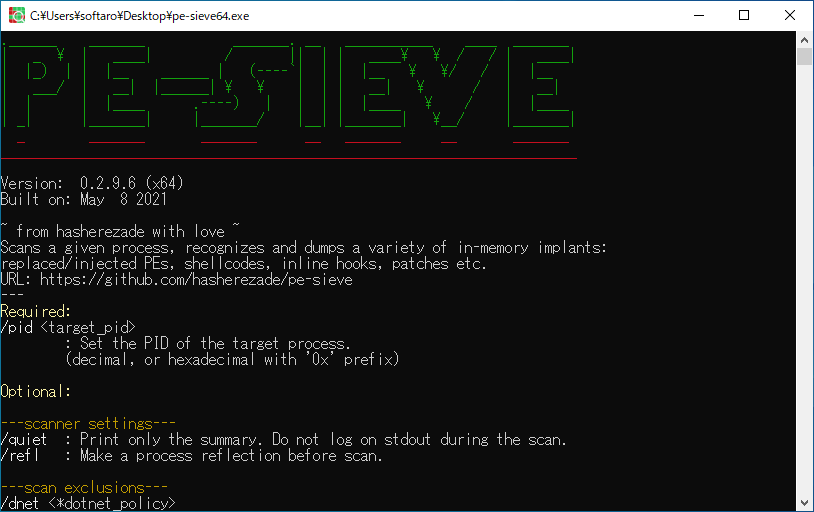

1.ヘルプを表示する

- ダウンロードした実行ファイルをダブルクリックで実行すると、ヘルプが表示されます。

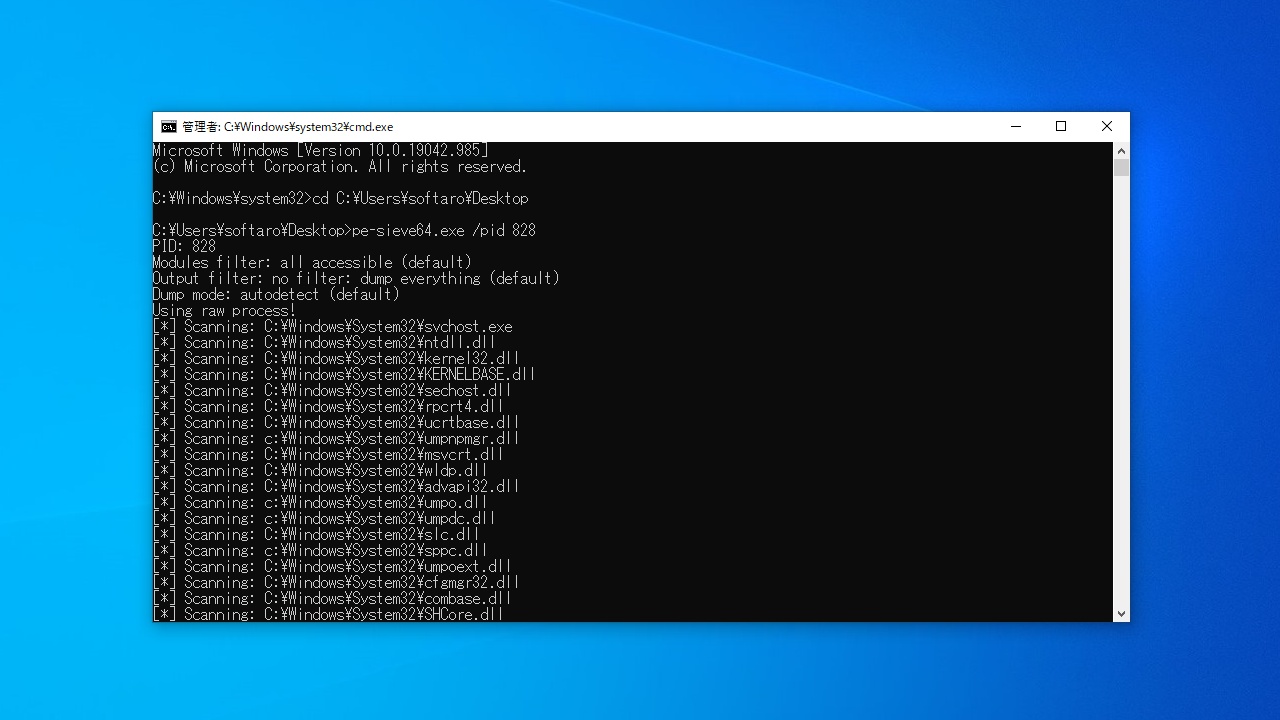

2.プロセスをスキャンする

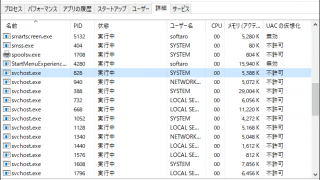

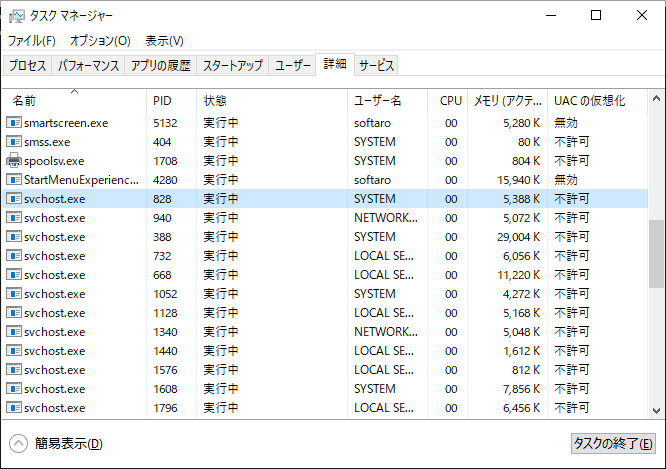

- はじめに、タスクマネージャを起動して、スキャンしたいプロセスの PID を確認します。

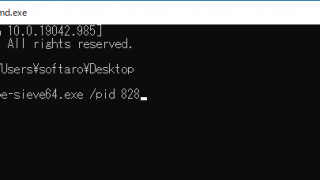

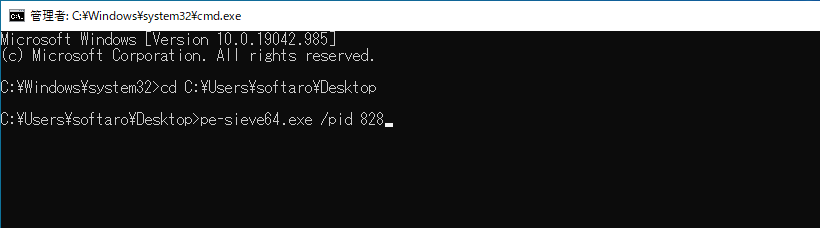

- 以下のコマンドを入力します。

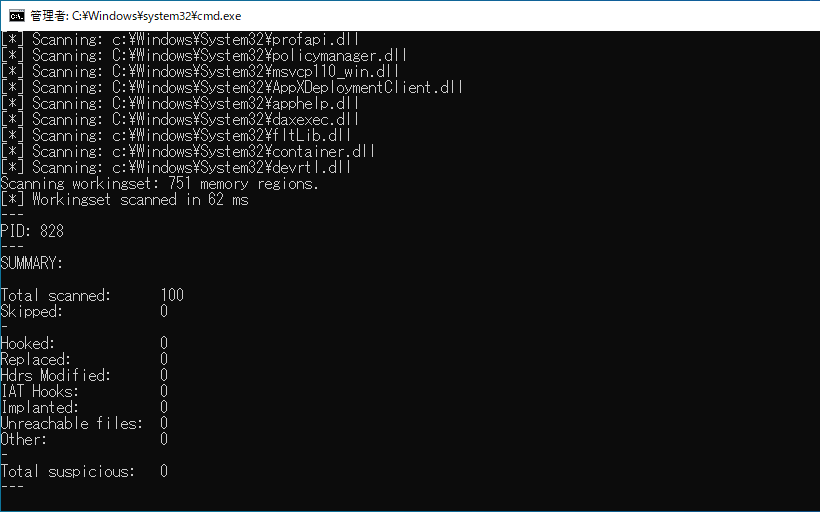

pe-sieve64.exe /pid <ターゲットの PID>

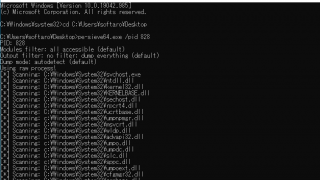

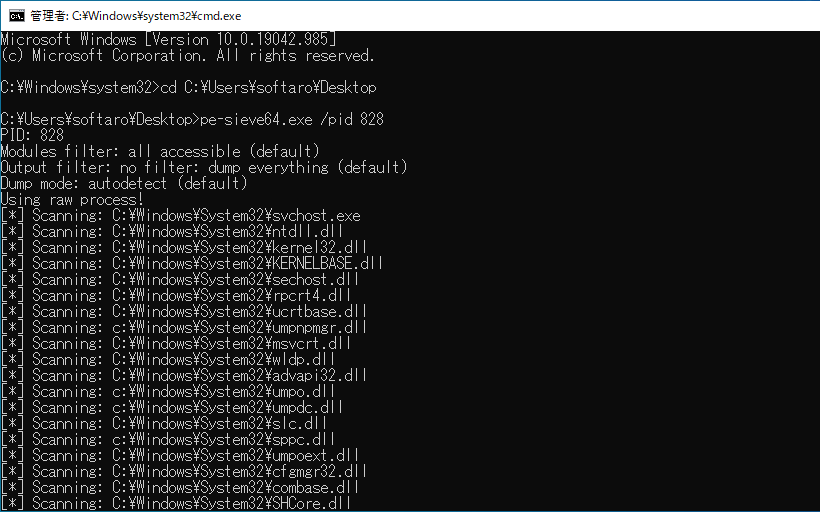

- スキャンが開始します。

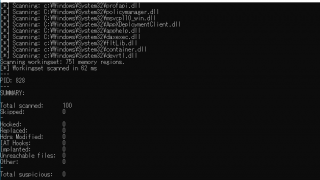

- スキャンが完了すると、スキャン結果が表示されます。

- 画像のように「Total supicious」が「0」の場合は、マルウェアの疑いのあるものが検出されなかったということです。

PE-sieve は、どなたでも無料で使用できます。