説明機能仕様ダウンロード画像使い方

システム上の隠しファイル/フォルダを発見することができるソフト

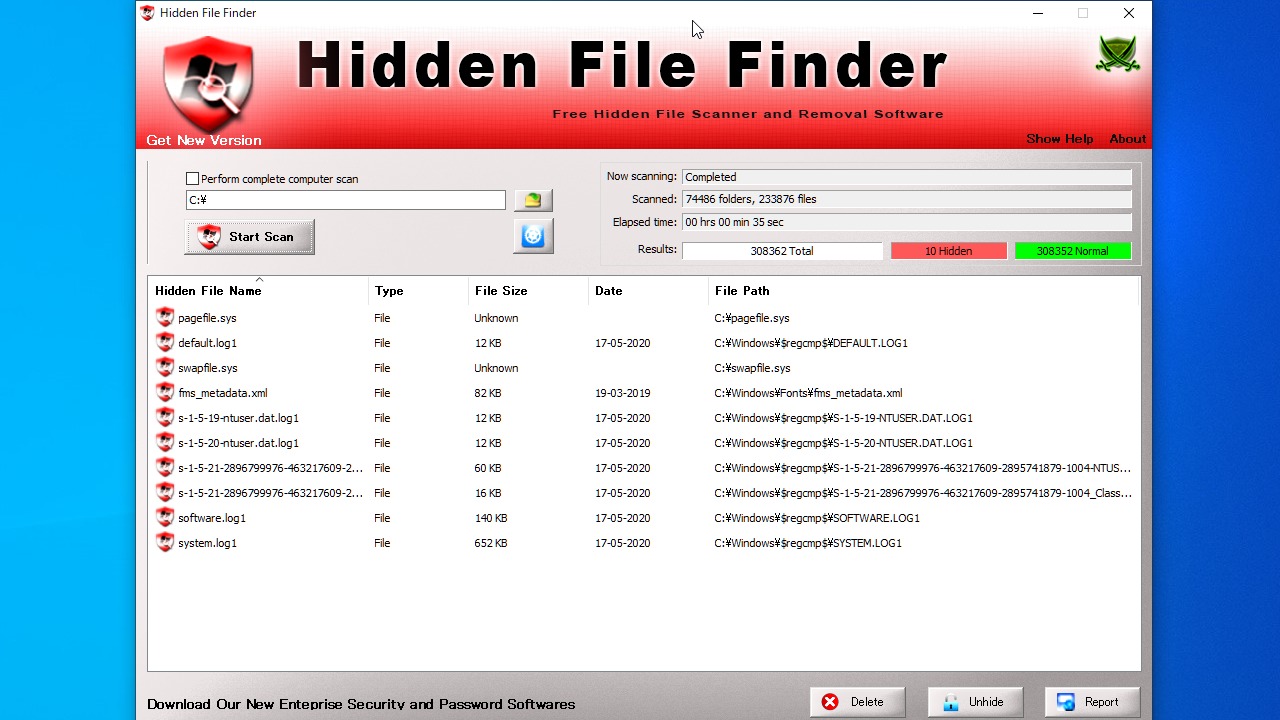

システムまたは指定したドライブをスキャンして、通常では表示されない「隠しファイル」と「隠しフォルダ」を検出して表示するソフトウェア。隠しファイルと隠しフォルダを表示するようにしたり、削除することができます。

Hidden File Finder の概要

Hidden File Finder は、Windows システム上のすべての隠しファイルをすばやくスキャンして検出するための無料のソフトウェアです。

Hidden File Finder の機能

Hidden File Finder で利用可能な機能の一覧です。

| 機能 | 概要 |

|---|---|

| メイン機能 | ・コンピュータ全体または指定した場所の「隠しファイル」と「隠しフォルダ」を表示 ・ファイル/フォルダの削除 ・ファイル/フォルダを表示化 |

システム内の隠しファイルをすばやく発見できます

Hidden File Finder は、高速なマルチスレッドスキャンを実行してシステムをスキャンし、すべての隠しファイルをすばやく発見します。

隠された実行可能ファイル(EXE、DLL、COMなど)が存在する場合は自動的に識別しやすいように赤色で表示します。

同様に、「隠しファイル」は黒色で表示され、「隠しフォルダ」は青色で表示されます。

隠しファイルの削除や表示化を行うことができます

Hidden File Finder の主な機能の1つは、表示化(UnhIde)操作です。検出された隠しファイルの1つまたはすべてを選択し、クリックするだけでそれらを表示するようにできます。

成功した「再表示操作」は緑色の背景色で表示され、失敗した操作は黄色の背景色で表示されます。そのほかに、検出されたファイル/フォルダを削除することもできます。

隠しファイル/フォルダを見ることができる便利なソフトウェア

Hidden File Finder は、システム上に作成されている隠しファイル/フォルダを発見するための便利なソフトウェアです。また、マルウェアやスパイウェアの感染によって作成された隠しファイルを発見するためにも利用できます。

機能

- コンピューター、ドライブ、またはフォルダー全体をすばやくスキャンするための高速マルチスレッド。

- ワンクリックですべての隠しファイルを再表示します。

- 選択したファイル/フォルダを完全に削除します

- Google 検索または VirusTotal を使用して、オンラインで脅威を検証します。

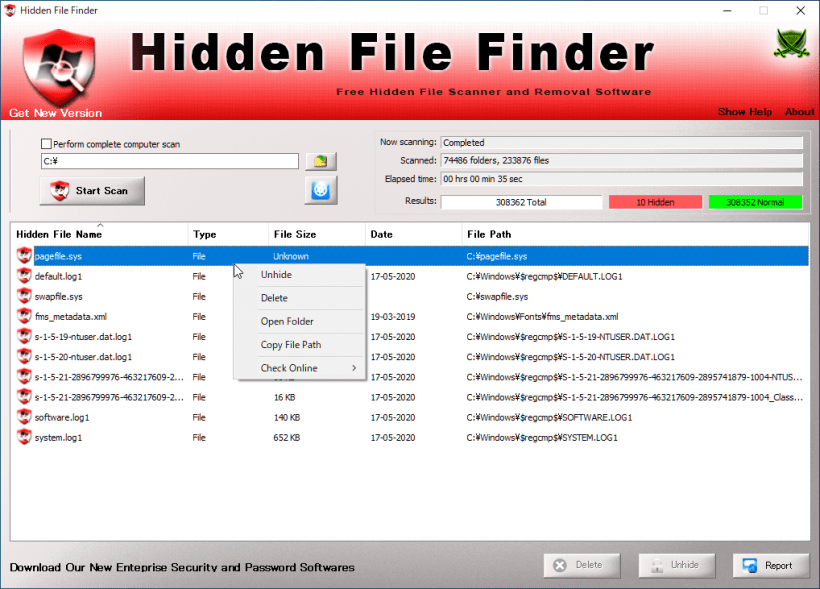

- コンテキストメニューを右クリックして、クイックタスクを実行します。

- スキャン操作を微調整するための設定ダイアログ。

- 隠しファイル/フォルダ/実行可能ファイルの色ベースの表現と再表示操作。

- 名前/サイズ/タイプ/日付/パスに基づいて隠しファイルを配置するための並べ替え機能。

- HTML 形式の詳細な隠しファイルスキャンレポート

使い方

インストール方法

1.インストールする

ダウンロードした ZIP ファイルを解凍してインストーラを実行します。

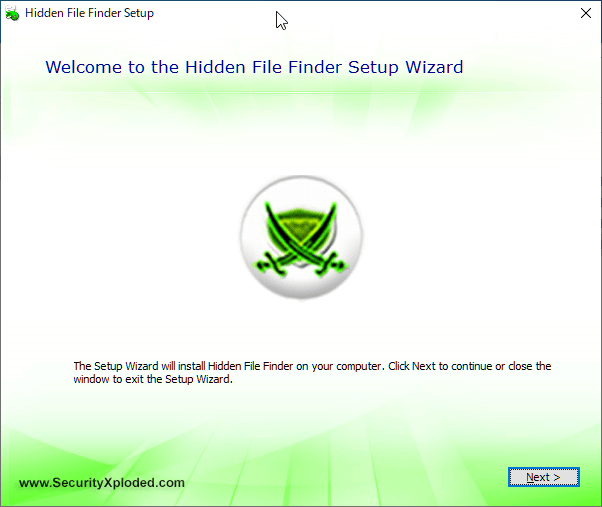

- インストーラを実行するとセットアップウィザードが始まります。[Next]をクリックして進みます。

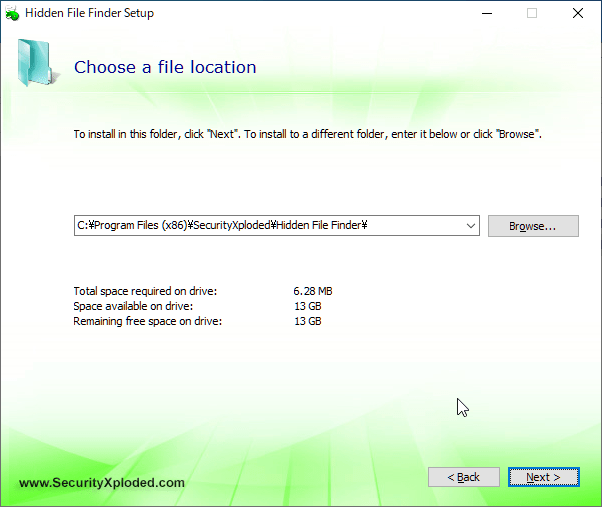

- インストール先を指定または確認して[Next]をクリックします。

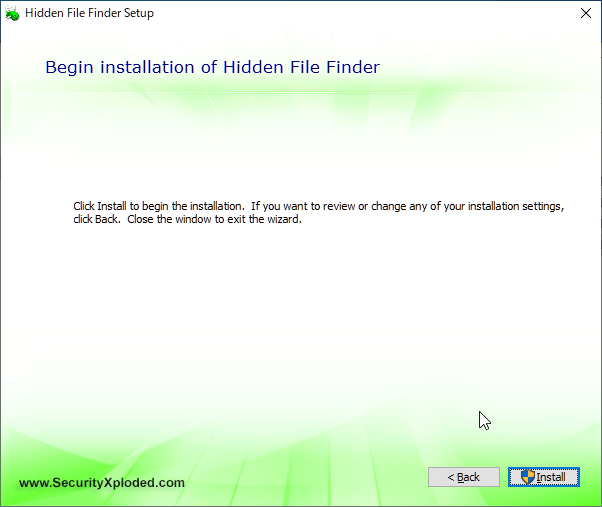

- [Install]ボタンをクリックしてインストールを開始します。

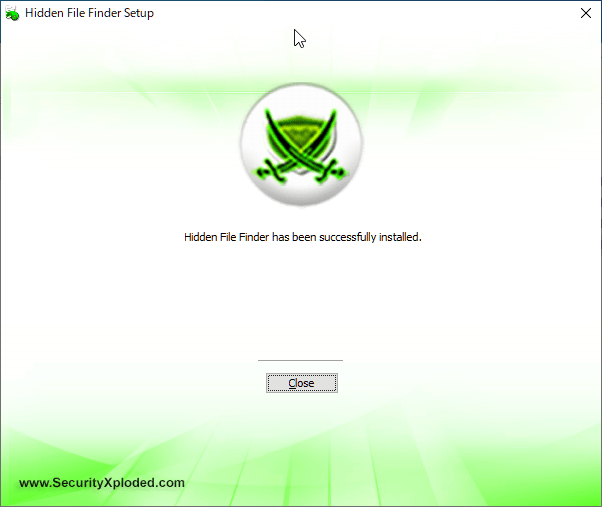

- インストールが完了しました。[Close]をクリックしてセットアップウィザードを閉じます。

基本的な使い方

1.隠しファイルを表示する

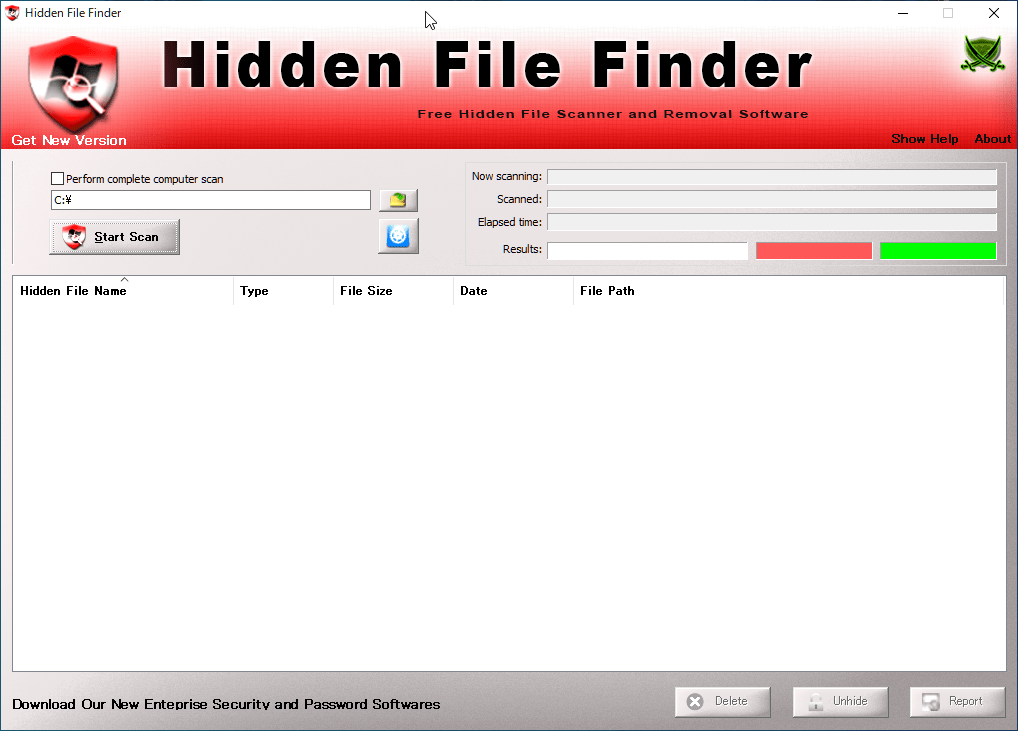

- Hidden File Finder を実行します。

- 「Perform complete computer scan:コンピュータ全体」をクリックするか、スキャンするドライブまたはフォルダを選択します。

- 次に、[Start Scan]ボタンをクリックして、隠しファイルの検索を開始します。

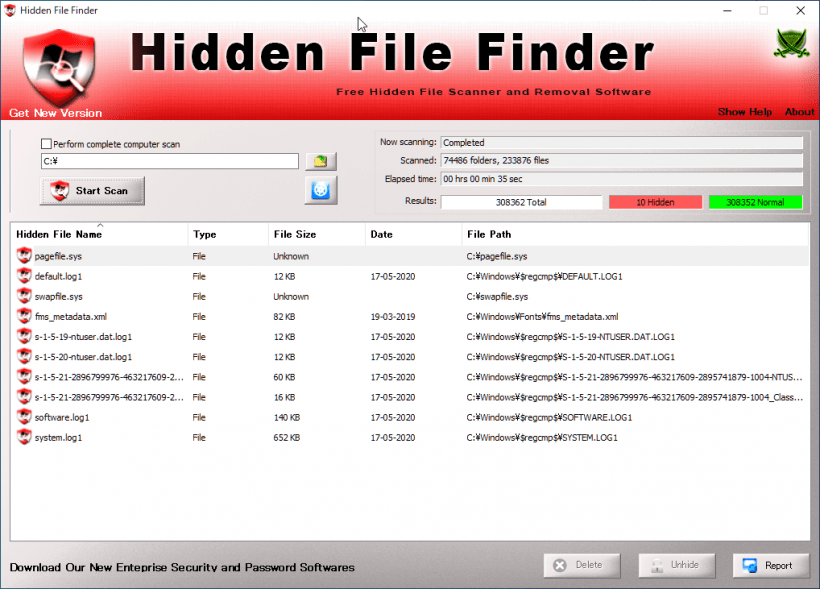

- 検出されたすべての隠しファイルが一覧表示されます。

・非表示のフォルダは青色で表示され、EXEファイルは赤色で表示されます。

- ファイルを選択し「Unhide」をクリックすると非表示のファイルを表示するようにできます。

・表示に成功した場合、ファイルは緑色の背景で表示され、そうでない場合は黄色の背景で表示されます。

2.レポートを作成する

- [Report]ボタンをクリックすると、HTML ファイルのレポートを作成できます。